Microsoft lanza parches para 64 fallas: dos bajo ataque activo

Microsoft lanzó hoy sus actualizaciones de software de marzo de 2019 para abordar un total de 64 vulnerabilidades de seguridad incluidas en […]

Microsoft lanzó hoy sus actualizaciones de software de marzo de 2019 para abordar un total de 64 vulnerabilidades de seguridad incluidas en […]

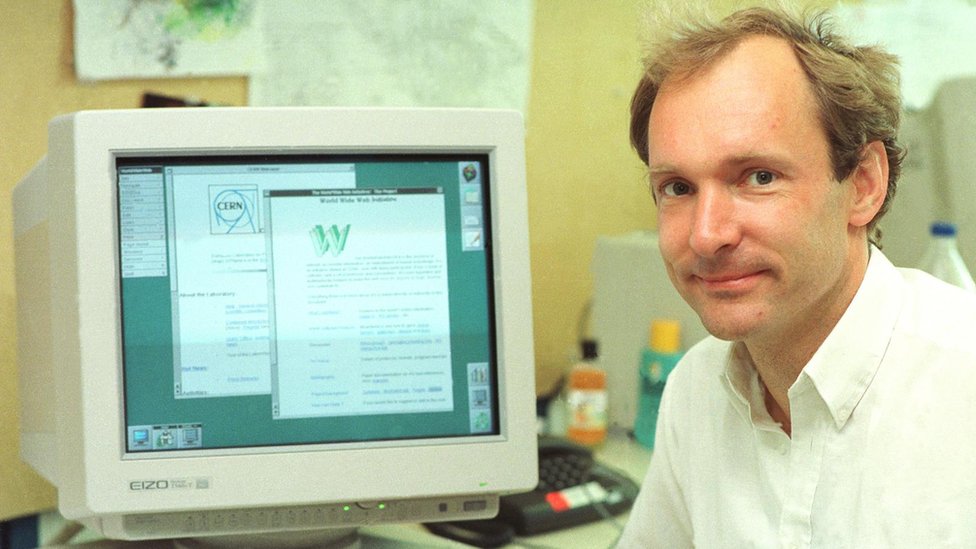

El físico Tim Berners-Lee inventó la World Wide Web como una herramienta útil para científicos en 1989. Navegar por la […]

El Centro Criptológico Nacional de España, dependiente del Centro Nacional de Inteligencia, publicó un documento con recomendaciones para evitar lo que se conoce como […]

El ransomware y el cryptojacking ya tuvieron su momento gloria en el mundo del ciberdelito, pero ahora es el turno […]

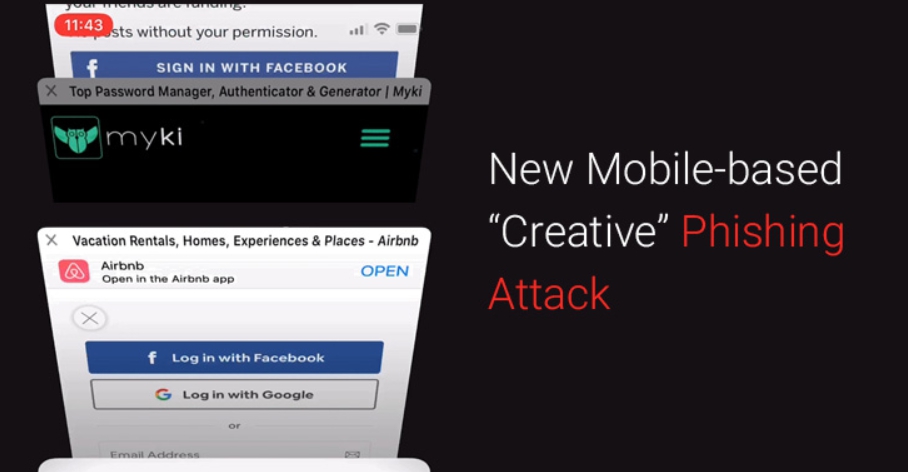

Un investigador de seguridad cibernética que advirtió el mes pasado de una campaña de phishing creativo ahora ha compartido detalles de una […]

Tal como lo había anunciado en enero, la NSA presentó al público en la RSA su herramienta de ingeniería inversa […]

Son muchas las variedades de malware a las que nos podemos enfrentar cada día. Llegan de formas muy diversas. Sin […]

Los investigadores de seguridad informática de Microsoft han analizado más de 6,5 billones de alertas de seguridad diarias con el […]

Forma de uso Se debe descargar la última base de datos de vulnerabilidades, ejecutando: wes.py –update A continuación, se debe […]

A pesar de que parece una combinación de caracteres (aparentemente) aleatoria, es una de las más vulnerables. Quien alguna vez […]

Los investigadores de seguridad finalmente, con «alta confianza», vincularon una campaña mundial de espionaje cibernético descubierta anteriormente dirigida a la […]

La Certificación CPP-350 este año en Bolivia Con más de 12 años formando profesionales en seguridad en diferentes países […]