Eyedisk, ‘la unidad USB inhackeable’ es, en realidad, hackeable

Colocar la palabra inhackeable en un producto, es como intentar infiltrarse tras las líneas enemigas con una alarma atada a la espalda. Todos […]

Colocar la palabra inhackeable en un producto, es como intentar infiltrarse tras las líneas enemigas con una alarma atada a la espalda. Todos […]

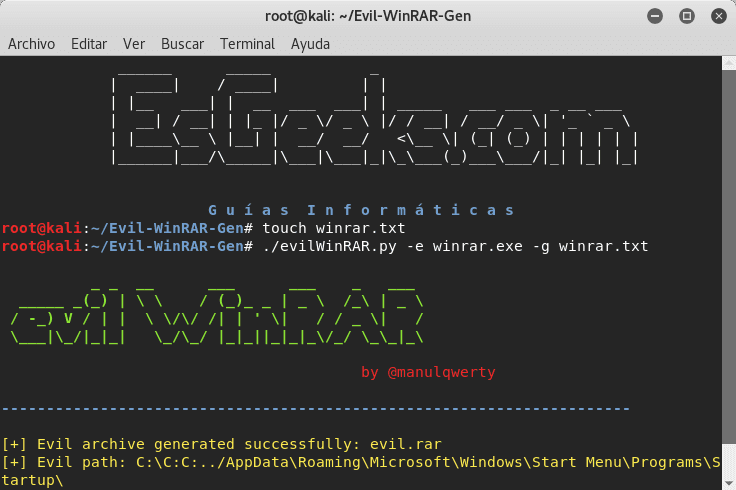

En esta publicación, voy a discutir cómo WinRAR ha solucionado graves fallas de seguridad el mes pasado, una de las […]

Son muchos los tipos de amenazas que podemos encontrarnos al navegar por Internet. Muchas variedades de malware y diferentes problemas […]

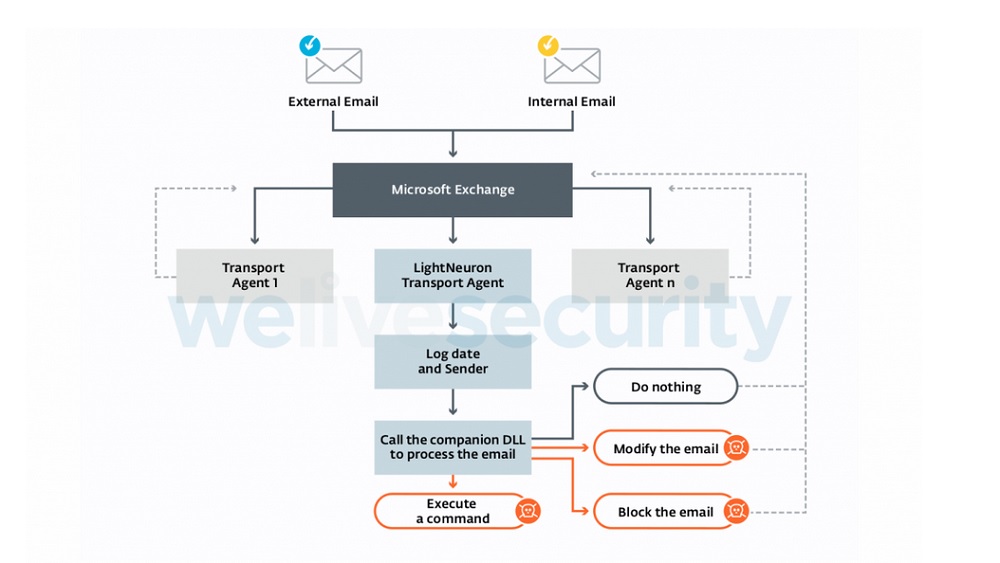

Una empresa de seguridad informática informó este jueves sobre el descubrimiento de un malware (código malicioso) que tiene la capacidad […]

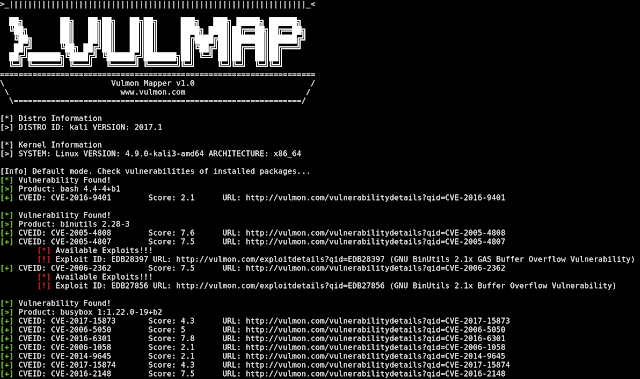

Vulmap es un proyecto de escáner de vulnerabilidad local en línea de código abierto . Consiste en programas de exploración de vulnerabilidades locales en línea para sistemas operativos Windows […]

Joy es un paquete de software basado en libpcap con licencia BSD para extraer características de datos de tráfico de […]

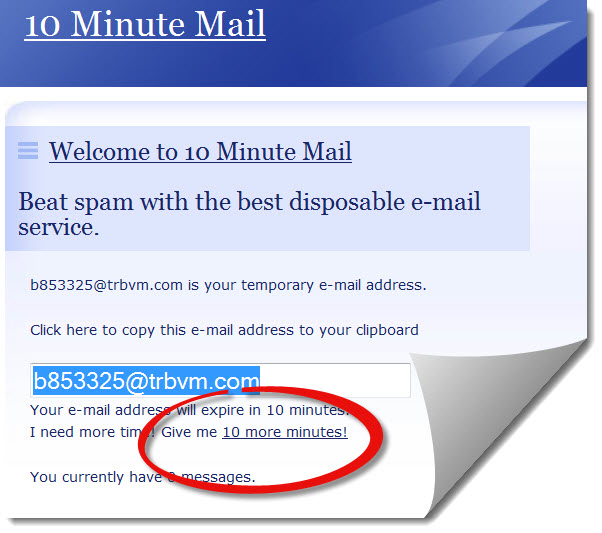

10minutemail.net es un servicio de correo electrónico desechable y gratuito. Su dirección de correo electrónico temporal caducará después de 10 minutos, […]

Descubiertos por primera vez en noviembre del año pasado, los ataques de pionero de DNS usaron sitios comprometidos y documentos […]

Los delincuentes han lanzado un ataque coordinado a través de múltiples plataformas de repositorio GIT. No está claro cómo se […]

LA Agencia de Proyectos de Investigación Avanzada de Defensa de los Estados Unidos, DARPA, desarrolla tecnologías que son desplegadas por el […]

En su reporte, Binance detalla que los hackers accedieron a un gran número de claves API, códigos de dos factores de seguridad […]

Esto te da un shell bash de Linux, una ventana de terminal que se ejecuta en Windows. Pero, ¿cómo se obtiene esto en Windows […]