Por qué los bots no saben marcar la casilla “no soy un robot” de los captcha de Google

Algo que damos por sentado, a estas alturas, son las casillas de »No soy un robot» que nos permiten acceder […]

Algo que damos por sentado, a estas alturas, son las casillas de »No soy un robot» que nos permiten acceder […]

La botnet fue apodada como GoldBrute, el esquema de botnets se ha diseñado para escalar gradualmente agregando cada nuevo sistema crackeado […]

1. Características de H8Mail Coincidencia de patrones de correo electrónico (reg exp), útil para leer desde otros resultados de herramientas […]

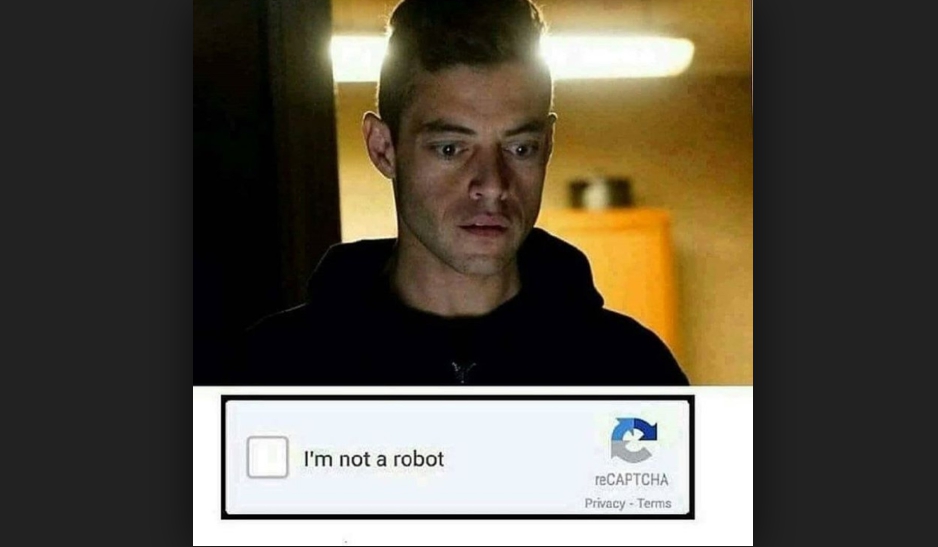

Un equipo de investigadores de seguridad cibernética reveló ayer los detalles de un nuevo ataque de canal lateral a la […]

Microsoft ha liberado el tradicional parche de actualizaciones de seguridad que ve la luz el segundo martes de cada mes. […]

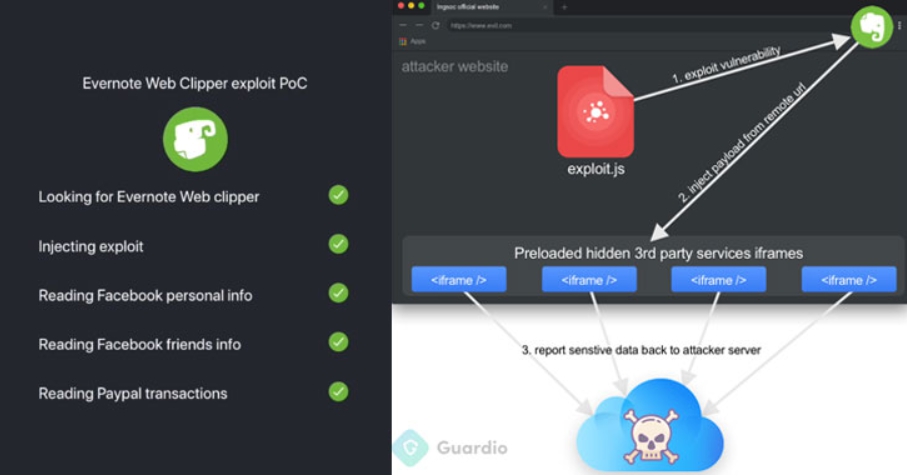

Evernote es un servicio popular que ayuda a las personas a tomar notas y organizar sus listas de tareas pendientes, […]

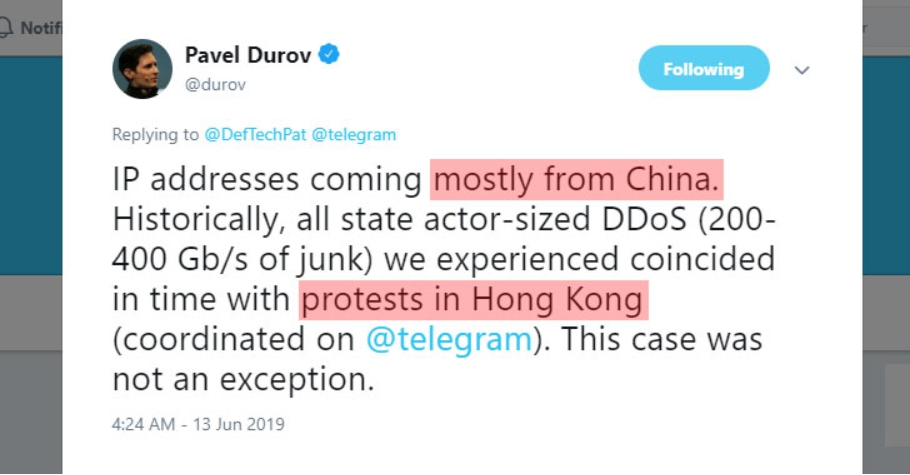

El fundador de Telegram, Pavel Durov, reveló más tarde que el ataque provenía principalmente de las direcciones IP ubicadas en […]

Publicado por el blog de ciberseguridad, Rainbowtabl.es el descubridor Justin Paine (Director de Confianza y Seguridad de Cloudflare) cuenta que tras una […]

El aviso le ha dado el laboratorio de seguridad Kaspersky, que ha detectado varios casos durante el pasado mes de […]

El investigador de seguridad Armin Razmjou descubrió recientemente una vulnerabilidad de ejecución de comandos de sistema operativo arbitrario de alta gravedad (CVE-2019-12735) […]

Una de estas técnicas que podemos utilizar para protegernos es lo que se conoce como autenticación en dos pasos. Una forma […]

Los piratas informáticos aprendieron a infectar los dispositivos Android incluso antes de que estos abandonen las instalaciones donde son producidos, […]