Microsoft advierte sobre un nuevo Malware raro sin archivos secuestrando computadoras con Windows.

Hay una nueva variedad de malware en Internet que ya ha infectado a miles de computadoras en todo el mundo […]

Hay una nueva variedad de malware en Internet que ya ha infectado a miles de computadoras en todo el mundo […]

Son muchos los tipos de amenazas que podemos encontrar a la hora de navegar por Internet. Muchos tipos de malware […]

Está en marcha una activa campaña APT dirigida a empresas tecnológicas, que también utiliza una función gráfica NVIDIA legítima. Un […]

Cuando se trata de la próxima generación de redes móviles, 5G promete un ecosistema más amigable con Internet de las […]

El nuevo malware identificado por Microsoft y Cisco Talos ha afectado a miles de PC en Estados Unidos y Europa […]

Los riesgos se han convertido en una vulnerabilidad importante, sin embargo, no debe desincentivar el uso de las tecnologías. Las […]

Los niños están cada vez más presentes en Internet y su seguridad más comprometida ya que un estudio reveló que […]

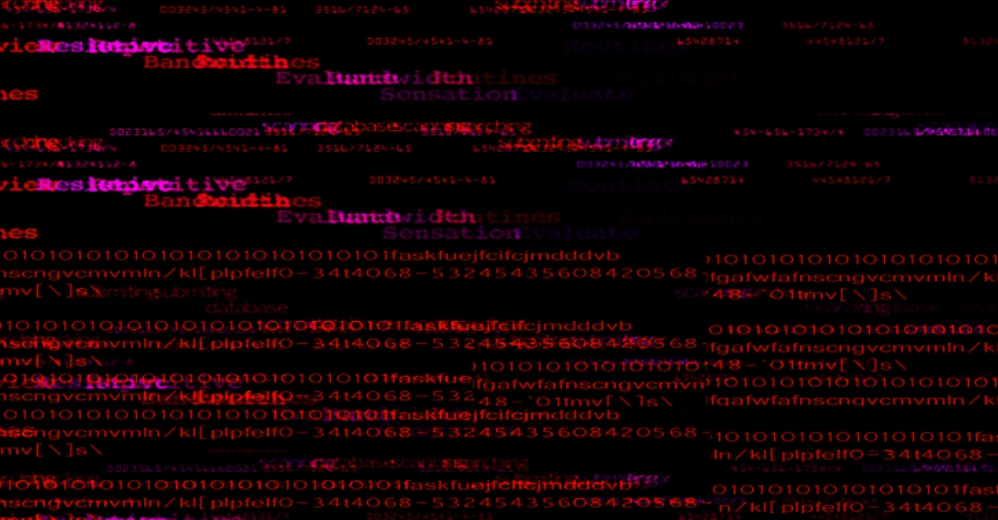

Aunque Rusia todavía tiene una economía estancada y sin diversificar, fue uno de los primeros países del mundo en darse […]

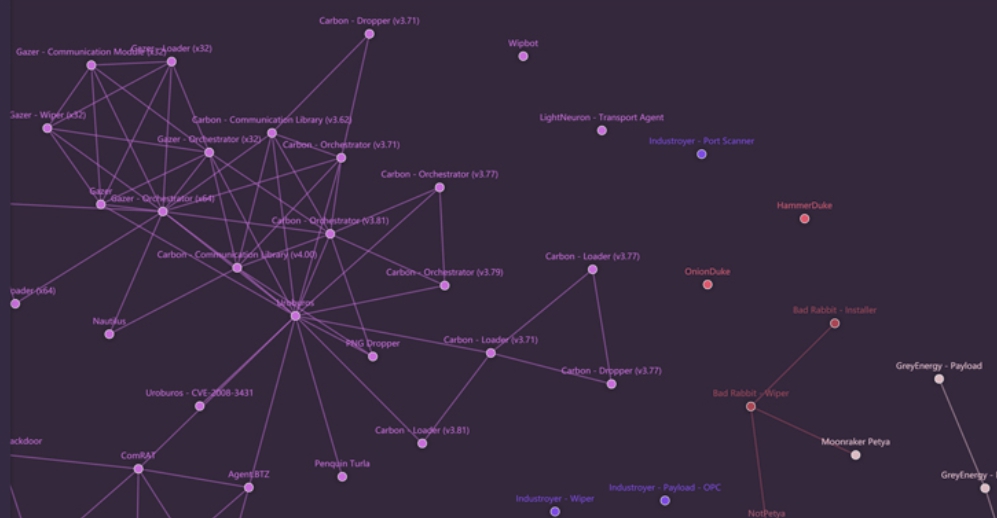

Sophos (LSE: SOPH) líder global en seguridad para protección de redes y endpoints, ha publicado el informe “WannaCry Aftershock”, un documento […]

No es un martes de parches, pero Microsoft está implementando parches de seguridad fuera de banda de emergencia para dos […]

El correo electrónico es una herramienta fundamental para muchos usuarios. Es un medio de comunicación muy utilizado tanto por particulares […]

Sorprendentemente, el grupo de seguridad 0patch, respaldado por la firma de investigación ACROS Security, ha anunciado un plan para desarrollar e implementar […]