Nuevo caso de exposición de información personal afecta a más de 2 millones de colombianos.

Después de que saliera a la luz la noticia de la masiva cantidad de datos expuestos por una empresa en Ecuador como […]

Después de que saliera a la luz la noticia de la masiva cantidad de datos expuestos por una empresa en Ecuador como […]

Los que están detrás del ataque lograron obtener acceso al comprometer las credenciales de la red privada virtual de un empleado que […]

Facebook presentó el martes una demanda contra la firma israelí de vigilancia móvil NSO Group, alegando que la compañía estaba […]

Este cargador sirve para aportar energía al móvil, pero también se conecta al dispositivo y genera multitud de datos in sentido. […]

A medida que Japón se prepara para los próximos Juegos Olímpicos de Verano 2020 en Tokio para el próximo año, […]

Parece que el tiempo de inactividad prolongado y las dificultades técnicas que enfrentó The Pirate Bay en las últimas semanas […]

Los honeypots de Kaspersky han detectado 105 millones de ataques a dispositivos IoT procedentes de 276.000 direcciones IP únicas en […]

La compañía multinacional estadounidense de software informático Adobe ha sufrido una grave violación de seguridad a principios de este mes […]

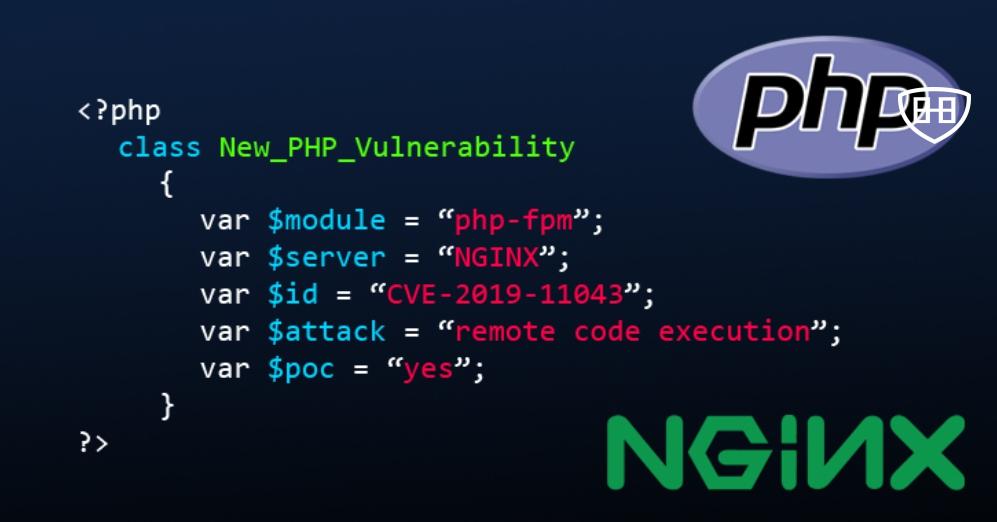

La vulnerabilidad, rastreada como CVE-2019-11043 , afecta a sitios web con ciertas configuraciones de PHP-FPM que, según los informes, no es infrecuente […]

Detectamos una importante campaña de adware que estuvo activa durante aproximadamente un año que involucró a una serie de aplicaciones […]

Utilizando una versión troyanizada de un paquete oficial de Navegador Tor, los cibercriminales responsables de esta campaña han tenido bastante […]