Anonymous se adjudica hackeo a Metro, Partidos Políticos, Empresas y Carabineros por redes sociales.

Anonymous se adjudicó ayers a través de sus redes sociales un nuevo hackeo el cual afecta en esta ocasión a Carabineros, Metro […]

Anonymous se adjudicó ayers a través de sus redes sociales un nuevo hackeo el cual afecta en esta ocasión a Carabineros, Metro […]

El equipo de desarrollo de Drupal lanzó ayer importantes actualizaciones de seguridad para su ampliamente utilizado software de gestión de contenido de código […]

Según lo prometido por Apple en agosto de este año, la compañía finalmente abrió su programa de recompensas de errores a todos […]

Paranoico que «ellos» están observando cada uno de tus movimientos? ¿O tal vez solo es consciente de la seguridad y le […]

Dacls es un nuevo troyano de acceso remoto (RAT) que afecta tanto a usuarios de Windows como de Linux. Según […]

David A. Tinley era un empleado de 62 años de Siemens en Pensilvania, Estados Unidos, que ante la creciente ola […]

Dentro de todas las amenazas que tenemos presentes en la red hoy en día, uno de los problemas más presentes […]

Cuando navegamos por la red son muchos los métodos que pueden utilizar para infectar nuestros dispositivos. Hay muchos tipos de […]

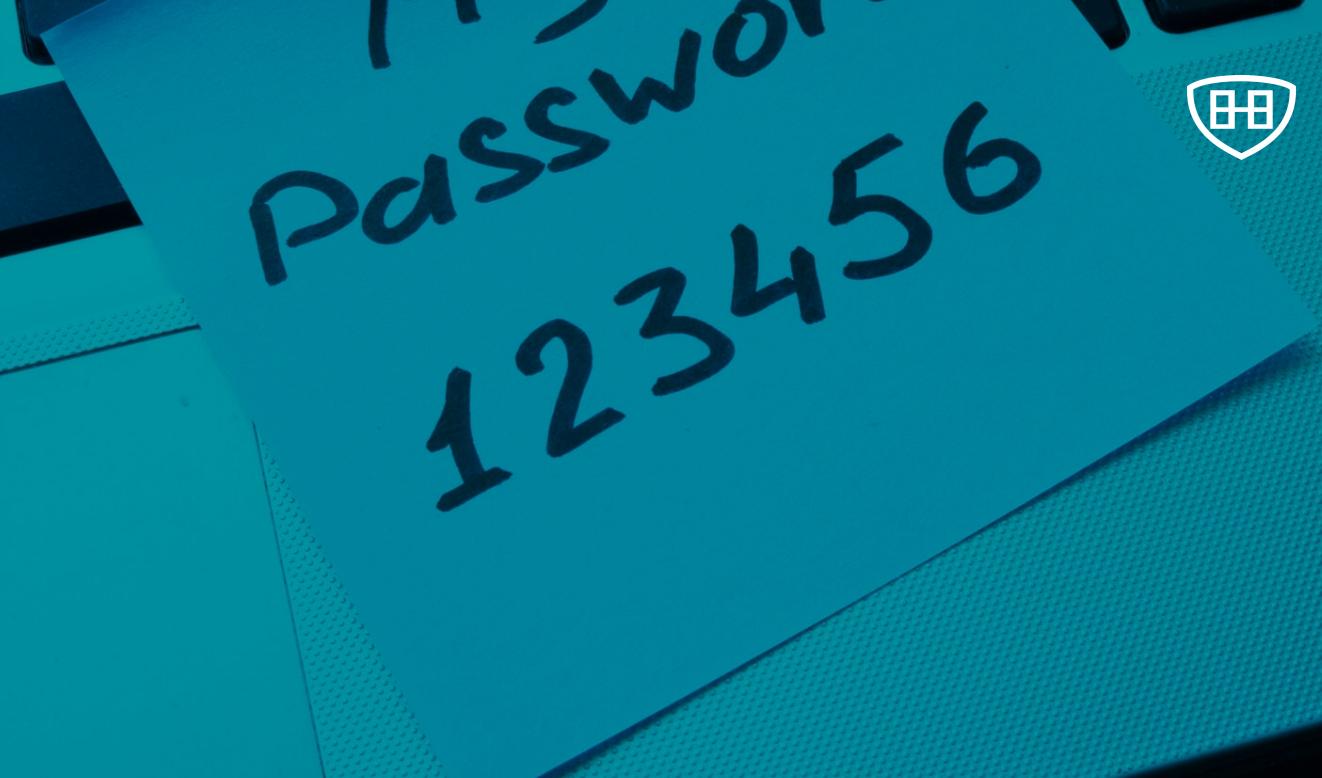

Año tras año, los análisis muestran que millones de personas toman, por decirlo suavemente, elecciones cuestionables cuando se trata de […]

El ransomware ha sido una de las amenazas cibernéticas más prolíficas que enfrenta el mundo a lo largo de 2019, y […]

Una campaña de piratería de alto volumen está dirigida a organizaciones de todo el mundo con ataques que entregan una […]

En unas imágenes oficiales de su oficina en el Kremlin a las que ha podido acceder el medio The Guardian se aprecia […]