Coronavirus como motivo de campañas de malware, desinformación y racismo.

Los estafadores de correo electrónico a menudo intentan provocar una sensación de miedo y urgencia en las víctimas. No es […]

Los estafadores de correo electrónico a menudo intentan provocar una sensación de miedo y urgencia en las víctimas. No es […]

En muchas ocasiones surgen problemas de seguridad que ponen en riesgo el buen funcionamiento de los equipos y la privacidad […]

Muchas personas se preguntaban qué usos se podrían dar a la super computadora de Apple Mac Pro de 65 mil dólares. Meses después de […]

El Departamento de Justicia de los Estados Unidos anunció hoy cargos contra 4 piratas informáticos militares chinos que supuestamente estaban […]

Snake es un ransomware descubierto recientemente que se caracteriza por destruir todos los procesos que están relacionados con los sistemas […]

Según el investigador que ha dado con el fallo, TeamViewer almacena las contraseñas de usuario cifradas con AES-128-CBC con la clave 0602000000a400005253413100040000 y […]

El famoso empresario fundador y CEO de Tesla y SpaceX, Elon Musk, , Utilizo su cuenta de Twitter para buscar […]

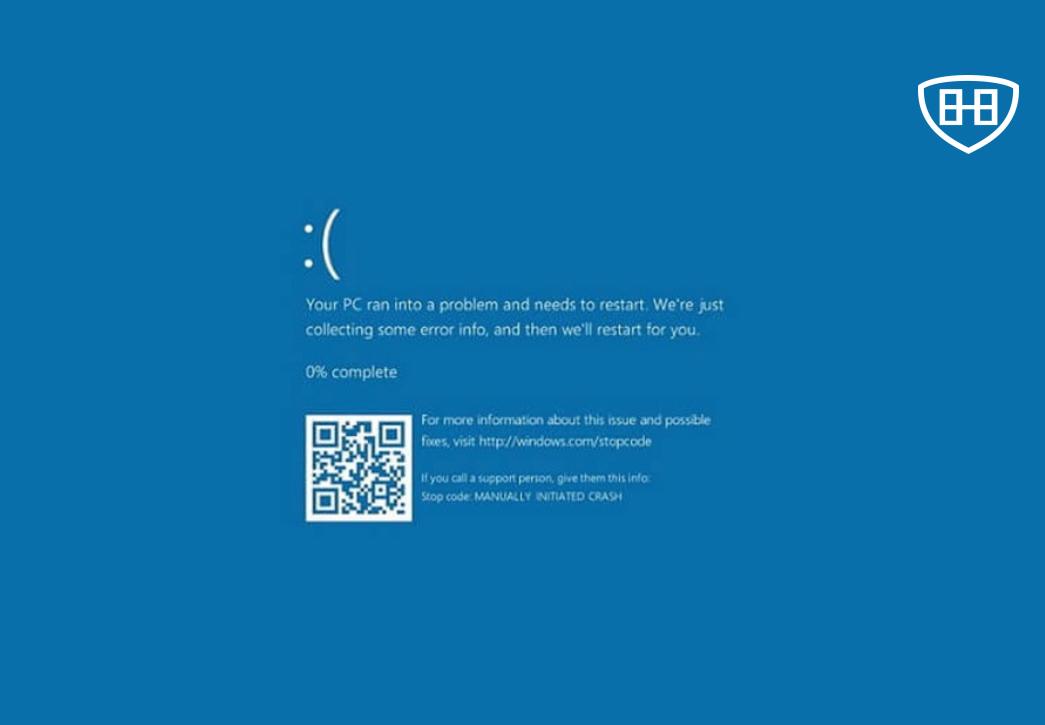

Al realizar la última actualización opcional KB4532695 de Windows 10, varios usuarios han sufrido el error de la ‘pantalla azul […]

Las tiendas de apps oficiales (Play Store y AppStore) en ocasiones fallan al detectar desarrollos potencialmente maliciosos disponibles en sus […]

Cisco está emitiendo parches para cinco vulnerabilidades críticas que se han descubierto en Cisco Discovery Protocol (CDP), la capa de […]

Los reportes sobre la detección de nuevas vulnerabilidades aparecen constantemente, afectando múltiples productos y desarrollos tecnológicos de uso común y […]

Google podría haber compartido por error sus videos privados guardados en los servidores de la compañía con otros usuarios, admitió […]