Zoom compra Keybase, su primera adquisición, como parte del plan de 90 días para corregir fallas de seguridad.

Zoom ha adquirido la base de seguridad Keybase, la primera compra en los nueve años de historia de la compañía. Con […]

Zoom ha adquirido la base de seguridad Keybase, la primera compra en los nueve años de historia de la compañía. Con […]

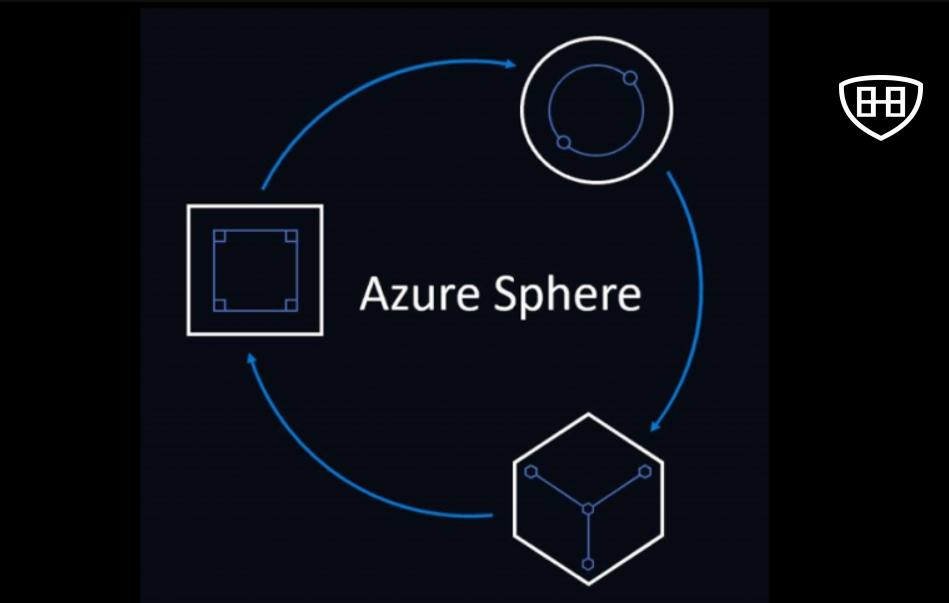

Microsoft ha anunciado recompensas de 100.000 dólares a la persona que consiga hackear Azure Sphere OS, su primer sistema operativo basado […]

Las novedades más destacadas de Firefox 76 son las relacionadas con Firefox Lockwise, incluyendo la puesta en marcha del sistema de […]

Según el ISACA, un sorprendente 51 por ciento de los líderes y profesionales de la tecnología confía en que sus equipos […]

Un aumento significativo de los ataques cibernéticos a raíz del Covid-19, donde los hackers buscan explotar las vulnerabilidades que surgen […]

Dentro de todas las amenazas y tipos de malware a los que podemos enfrentarnos en la red, sin duda el […]

Las víctimas del enigmático hacker recibieron un archivo titulado LOVE-LETTER-FOR-YOU (una carta de amor para ti, en español), que contenía un código malicioso capaz […]

Un equipo de informática forense dirigido por Jim Gill y RSU del Instituto Internacional de Seguridad Cibernética encontró la base de […]

La búsqueda de expertos en ciberseguridad está en aumento. Según un estudio de Burning Glass, citado en una publicación de IBM de julio de […]

El primer trimestre de 2020 fue, sin duda, definido por el estallido de COVID-19, ahora una pandemia que ha bloqueado […]

Si trabajas en TI y tu organización trabaja desde casa, tienes más responsabilidad. En los últimos tiempos, el teletrabajo se […]

Nadie se salva del phishing, ni si quiera aquellas personas que son líderes en las organizaciones. En esta ocasión, vamos […]