Expertos advierten sobre el nuevo software espía de Android RatMilad dirigido a dispositivos empresariales

Se ha observado un nuevo malware de Android llamado RatMilad dirigido a un dispositivo móvil empresarial de Oriente Medio al […]

Se ha observado un nuevo malware de Android llamado RatMilad dirigido a un dispositivo móvil empresarial de Oriente Medio al […]

Microsoft ha revisado sus medidas de mitigación para las fallas de día cero recientemente reveladas y explotadas activamente en Exchange […]

Las agencias de inteligencia y seguridad cibernética de EE. UU. revelaron el martes que varios grupos de piratería de estados […]

Una gran promesa con un gran atractivo. Eso se escucha mucho en el mundo de la ciberseguridad, donde a menudo se […]

Los investigadores han revelado una pieza de malware multiplataforma nunca antes vista que ha infectado una amplia gama de dispositivos […]

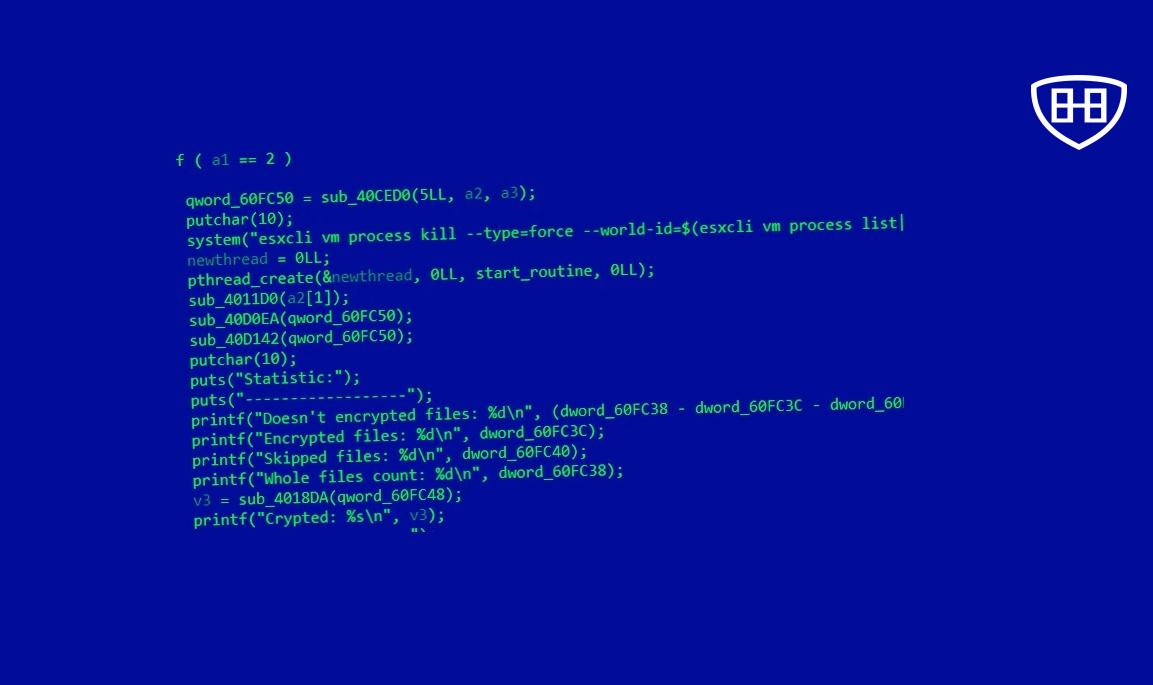

La cepa de ransomware basada en Linux recientemente descubierta conocida como Cheerscrypt se ha atribuido a un grupo de ciberespionaje […]

Se ha observado que Lazarus Group, respaldado por Corea del Norte, implementa un rootkit de Windows aprovechando un exploit en […]

Aproximadamente a principios de agosto de 2022, mientras realizaba servicios de monitoreo de seguridad y respuesta a incidentes, el equipo […]

Se ha anunciado oficialmente que Parrot OS 5.1 ha sido lanzado, y Parrot OS 5.1 ahora también está disponible para […]

El navegador web Chrome se actualizó recientemente a una nueva versión estable lanzada por Google. La versión actualizada de Google […]

El día 27 de junio de 2022, Imperva, una empresa de ciberseguridad de Internet, mitigó más de 25 300 millones […]

El nivel de seguridad que proporcionan los SMS palidece en comparación con los autentificadores o las claves de seguridad físicas, […]