Unidades USB maliciosas infectan 35,000 computadoras con la red de cripto minería.

Investigadores de ciberseguridad de ESET dijeron el jueves que derribaron una parte de una botnet de malware que comprende al […]

Investigadores de ciberseguridad de ESET dijeron el jueves que derribaron una parte de una botnet de malware que comprende al […]

Los operadores de la botnet Stantinko han ampliado su conjunto de herramientas con un nuevo medio de obtener ganancias de las computadoras […]

El notorio malware Retadup infecta las computadoras y comienza a extraer criptomonedas al agotar la energía del procesador de una computadora. Aunque […]

El motor de búsqueda empresarial Elasticsearch corre el riesgo de convertirse en una sofisticada botnet minera de criptomonedas para ser utilizada en ataques de […]

El malware para Linux puede no estar tan extendido como las cepas que apuntan al ecosistema de Windows, pero existir, existe […]

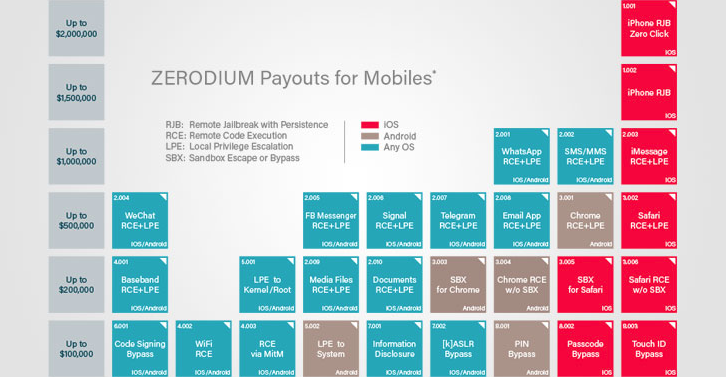

Bueno, hay algunas buenas noticias para los piratas informáticos y los cazadores de vulnerabilidades, ¡aunque terribles noticias para los fabricantes […]

Los investigadores de ciberseguridad de Trend Micro advierten a los usuarios de una extensión maliciosa de Chrome que se está […]

Los expertos de SANS presentaron las cinco nuevas técnicas de ataque cibernético más peligrosas en su conferencia anual RSA Conference 2018 en San Francisco, […]

Alrededor de 600 potentes dispositivos diseñados específicamente para extraer Bitcoin y otras criptomonedas han sido robados de los centros de […]

2017 fue el año de las filtraciones de datos de alto perfil y los ataques de ransomware, pero desde el […]

Si recibe un archivo de video ( empaquetado en un archivo zip ) enviado por alguien ( o sus amigos ) en su Facebook […]

Rusia se encuentra atravesando la versión contemporánea de la “fiebre del oro” que se vivió en California durante el siglo […]