Mozilla lanzó Firefox 72.0.1 y Firefox ESR 68.4.1 para parchear una vulnerabilidad de gravedad crítica y explotada activamente que podría permitir a los atacantes ejecutar código o provocar bloqueos en máquinas que ejecutan versiones vulnerables de Firefox.

Como dice el aviso de seguridad de Mozilla , los desarrolladores de Firefox son «conscientes de los ataques dirigidos en la naturaleza que abusan de esta falla», lo que podría hacer posible que los atacantes que lo explotan con éxito abusen de los sistemas afectados.

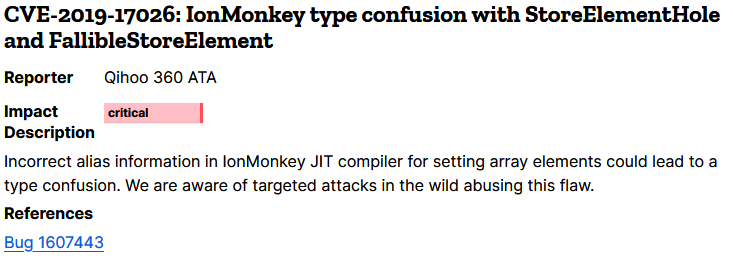

La falla de día cero de Firefox y Firefox ESR corregida por Mozilla fue reportada por un equipo de investigación de Qihoo 360 ATA.

La vulnerabilidad de confusión de tipos rastreada como CVE-2019-17026 afecta el compilador IonMonkey Just-In-Time (JIT) del navegador web y ocurre cuando se alimenta información de alias incorrecta para configurar elementos de matriz.

Este tipo de falla de seguridad puede conducir a un acceso a la memoria fuera de los límites en idiomas sin seguridad de la memoria que, en algunas circunstancias, puede conducir a la ejecución de código o bloqueos explotables.

Los posibles atacantes podrían desencadenar el error de confusión de tipos al redirigir a los usuarios de versiones de Firefox sin parches a páginas web creadas con fines malintencionados.

La Agencia de Seguridad de Ciberseguridad e Infraestructura de los Estados Unidos (CISA) también emitió una alerta diciendo que «un atacante podría explotar esta vulnerabilidad para tomar el control de un sistema afectado», y aconseja a los usuarios que revisen el Aviso de seguridad de Mozilla y apliquen la actualización de seguridad.

Si bien no hay otra información relacionada con esta falla de 0 días, todos los usuarios deben instalar la versión parcheada de Firefox buscando manualmente la nueva actualización yendo al menú de: Firefox -> Ayuda -> Acerca de Firefox.

Fuente: bleepingcomputer.com