Los investigadores de seguridad han descubierto una campaña de botnets sofisticada en curso que actualmente obliga a más de 1.5 millones de servidores RDP de Windows de acceso público en Internet.

Para volar bajo el radar de las herramientas de seguridad y analistas de malware, los atacantes detrás de esta campaña ordenan a cada máquina infectada que se dirija a millones de servidores con un conjunto único de combinación de nombre de usuario y contraseña para que un servidor específico reciba intentos de fuerza bruta de diferentes direcciones IP.

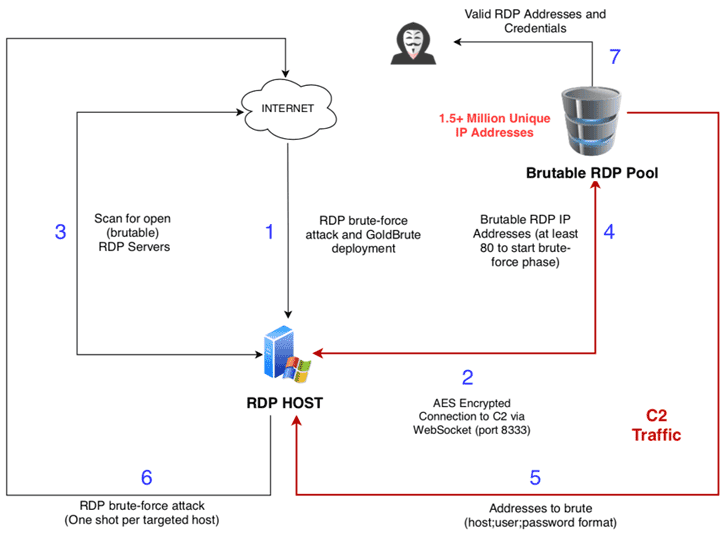

La campaña, descubierta por Renato Marinho en Morphus Labs, funciona como se muestra en la imagen ilustrada, y su modus operandi se ha explicado en los siguientes pasos:

Paso 1 : después de forzar con éxito un servidor RDP, el atacante instala en la máquina un malware botnet GoldBrute basado en JAVA.

Paso 2 : para controlar las máquinas infectadas, los atacantes utilizan un servidor de control y comando fijo y centralizado que intercambia comandos y datos a través de una conexión WebSocket encriptada AES.

Paso 3 y 4 : cada máquina infectada recibe su primera tarea para analizar e informar una lista de al menos 80 nuevos servidores RDP de acceso público que pueden ser forzados por la fuerza bruta.

Paso 5 y 6 : los atacantes luego asignan a cada máquina infectada un conjunto único de combinación de nombre de usuario y contraseña como su segunda tarea, obligándolos a intentarlo contra la lista de objetivos RDP que el sistema infectado recibe continuamente del servidor de C&C.

Paso 7 : en los intentos exitosos, la máquina infectada reporta las credenciales de inicio de sesión al servidor de C&C.

En este momento, no está claro exactamente cuántos servidores RDP ya se han visto comprometidos y participando en los ataques de fuerza bruta contra otros servidores RDP en Internet.

Al momento de escribir, una búsqueda rápida en Shodan muestra que se puede acceder a aproximadamente 2.4 millones de servidores RDP de Windows en Internet, y probablemente más de la mitad de ellos están recibiendo intentos de fuerza bruta.

El Protocolo de escritorio remoto (RDP) apareció recientemente en los titulares de dos nuevas vulnerabilidades de seguridad: una fue reparada por Microsoft y la otra sigue sin ser reparada.

Apodado BlueKeep , la vulnerabilidad parcheada (CVE-2019-0708) es un defecto que puede hacer que los atacantes remotos tomen el control de los servidores RDP y, si se explota con éxito, podría causar estragos en todo el mundo, potencialmente mucho peor de lo que WannaCry y NotPetya consideran gusano Los ataques hicieron en 2017.

La vulnerabilidad sin parchear. reside en Windows que podría permitir a los atacantes del lado del cliente eludir la pantalla de bloqueo en las sesiones de escritorio remoto (RD).

Fuente: thehackernews.com