Un investigador de seguridad ha descubierto varias vulnerabilidades críticas en uno de los sistemas operativos integrados en tiempo real más populares, llamado FreeRTOS, y sus otras variantes, exponiendo una amplia gama de dispositivos IoT y sistemas de infraestructura crítica a los piratas informáticos.

¿Qué es FreeRTOS (Amazon, WHIS OpenRTOS, SafeRTOS)?

FreeRTOS es un sistema operativo en tiempo real (RTOS) de código abierto líder para sistemas integrados que se ha portado a más de 40 microcontroladores, que se están utilizando en IoT, aeroespacial, industria médica, automotriz y más.

RTOS ha sido específicamente diseñado para ejecutar aplicaciones cuidadosamente con una sincronización muy precisa y un alto grado de confiabilidad en todo momento.

Un marcapasos es un excelente ejemplo del sistema integrado en tiempo real que contrae el músculo cardíaco en el momento adecuado, un proceso que no puede permitirse retrasos, para mantener viva a una persona.

Desde fines del año pasado, el proyecto FreeRTOS está siendo administrado por Amazon, quien creó el sistema operativo IoT de Amazon FreeRTOS (a: FreeRTOS) para microcontroladores al actualizar el kernel de FreeRTOS y algunos de sus componentes.

Amazon mejoró las funcionalidades de FreeRTOS al agregar módulos para una conectividad segura, actualizaciones por aire, firma de código, soporte en la nube de AWS y más.

Además de Amazon, los sistemas de alta integridad (WHIS) de WITTENSTEIN también mantienen dos variantes de FreeRTOS: una versión comercial de FreeRTOS llamada WHIS OpenRTOS y un RTOS orientado a la seguridad llamado SafeRTOS, para uso en dispositivos críticos de seguridad.

Vulnerabilidades y parches de seguridad de FreeRTOS

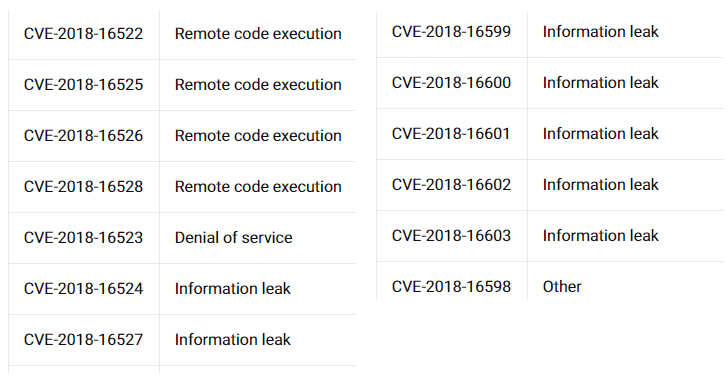

Ori Karliner, investigadora de seguridad de Zimperium Security Labs (zLabs), descubrió un total de 13 vulnerabilidades en la pila TCP / IP de FreeRTOS que también afectan sus variantes mantenidas por Amazon y WHIS, como se muestra a continuación:

Las vulnerabilidades podrían permitir a los atacantes bloquear el dispositivo de destino, filtrar información de su memoria, y lo más preocupante, ejecutar de forma remota el código malicioso en él, tomando así el control completo sobre el dispositivo de destino.

«Durante nuestra investigación, descubrimos múltiples vulnerabilidades dentro de la pila TCP / IP de FreeRTOS y en los módulos de conectividad segura de AWS. Las mismas vulnerabilidades están presentes en el componente TCP / IP de WHIS Connect para OpenRTOS \ SafeRTOS», señala el investigador.

Según el investigador, las vulnerabilidades afectan las versiones de FreeRTOS hasta 10.0.1 (con FreeRTOS + TCP), las versiones de AWS FreeRTOS hasta 1.3.1, y WHIS OpenRTOS y SafeRTOS (con los componentes WHIS Connect TCP / IP de middleware).

Zimperium informó responsablemente las vulnerabilidades a Amazon, y la compañía ayer implementó parches de seguridad para las versiones 1.3.2 y posteriores de AWS FreeRTOS (la última v1.4.2).

«También recibimos la confirmación de WHIS de que estaban expuestos a las mismas vulnerabilidades, y que fueron parcheadas junto con Amazon», dice zLabs.

Para permitir que los proveedores más pequeños solucionen los problemas antes de que los atacantes intenten aprovecharlos, zLabs ha decidido no revelar al público los detalles técnicos de estas vulnerabilidades durante al menos un mes.

Fuente: Thehackernews.com