Esta aplicación está diseñada para ingerir un archivo de «colecciones» de Mandiant Redline y dar flexibilidad en la búsqueda / pila y etiquetado. La aplicación nació de la incapacidad de controlar múltiples investigaciones (o cientos de puntos finales) en un solo panel de vidrio.

Para ingerir auditorías de línea roja, puede usar nightHawk.GOuna aplicación GOpher completamente diseñada para acompañar este marco. El código fuente de la aplicación está disponible en este repositorio, se compiló un binario y se está ejecutando dentro de la ISO lista para ingerir desde el primer arranque.

Caracteristicas:

- Análisis forense de punto de vista único (tipos de auditoría múltiples).

- Búsqueda global.

- Timelining.

- Apilado.

- Etiquetado

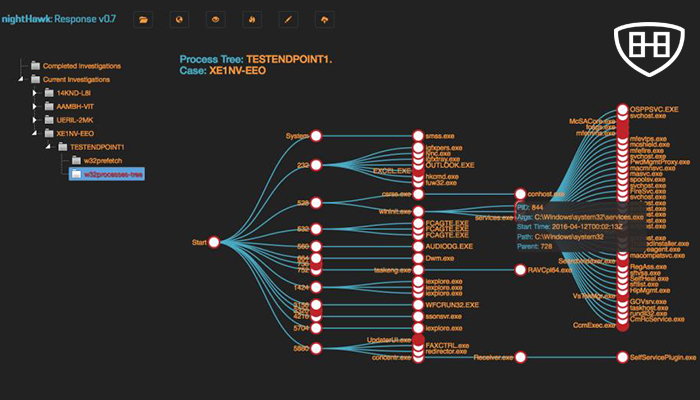

- Vista de árbol de proceso interactivo.

- Carga de archivos múltiples e investigaciones con nombre.

NightHawk ISO

Para que sea más sencillo para los usuarios de nightHawk, construimos un ISO con todo listo para instalar. Eso significa que obtienes lo siguiente;

- Última fuente de NightHawk.

- CentOS 7 Minimal con las librerías básicas necesarias para operar nightHawk.

- Configuración de Nginx y UWSGI en proxy inverso (conectado y optimizado), SSL habilitado.

- Último ElasticSearch / Kibana (Kibana está expuesto y utilizable si se desea).

- Sysctrl para todos los servicios básicos.

- Registro (rotado) para todos los servicios básicos.

- Configuraciones configurables del sistema, se puede encontrar una lista de ellas en el

/opt/nighthawk/etc/nightHawk.jsonarchivo.

Iniciando el sistema:

Antes de construir su máquina virtual con la ISO proporcionada, tenga en cuenta lo siguiente;

- CPU / RAM

Pendiente : configure el servicio Elástico como nodos duales con 1/4 de la memoria del sistema asignada por nodo. Esto significa que si le das 2GB de RAM, cada nodo ES será de 512mb y el sistema permanecerá con 1GB para operar.

Si desea configurar esto de otra manera, ingrese ssh en el cuadro y configure el camino que desee.

- HDD.

Se debe considerar un mínimo de 20 GB. Un archivo de auditoría puede ser grande y, por lo tanto, se recomienda asignar una gran cantidad de almacenamiento para gestionar la ingestión de muchas colecciones.

Dependencias (todas preinstaladas):

elasticsearch-dsl.py django 1.8 python requests

Instalación:

Descargar ISO: nightHawk v1.0

Configure el hardware, monte el ISO en la VM, inicie el script de instalación.

Una vez que esté completo, en su navegador (Chrome / FireFox), vaya a; https://192.168.42.173.

Si necesita acceder a Kibana, goto; https://192.168.42.173:8443.

Si necesita SSH en el cuadro, los detalles de inicio de sesión son; admin/nightHawk.

Si desea cambiar la dirección IP (reflejada en toda la aplicación); /opt/nighthawk/bin/nighthawkctl set-ip <new_ipaddress>

Redline Audit Collection Script se puede encontrar en la raíz de este repositorio.

Fuente: n0where.net