Primeramente agradecer todos las personas que participaron de este reto, nos brindan muchos ánimos con sus comentarios y opiniones.

Este reto esta compuesto de 3 etapas.

Etapa 1: Accediendo al Reto

Para empezar el reto se compartió un archivo reto.tar.gz que dentro contenido teniendo lo siguiente:

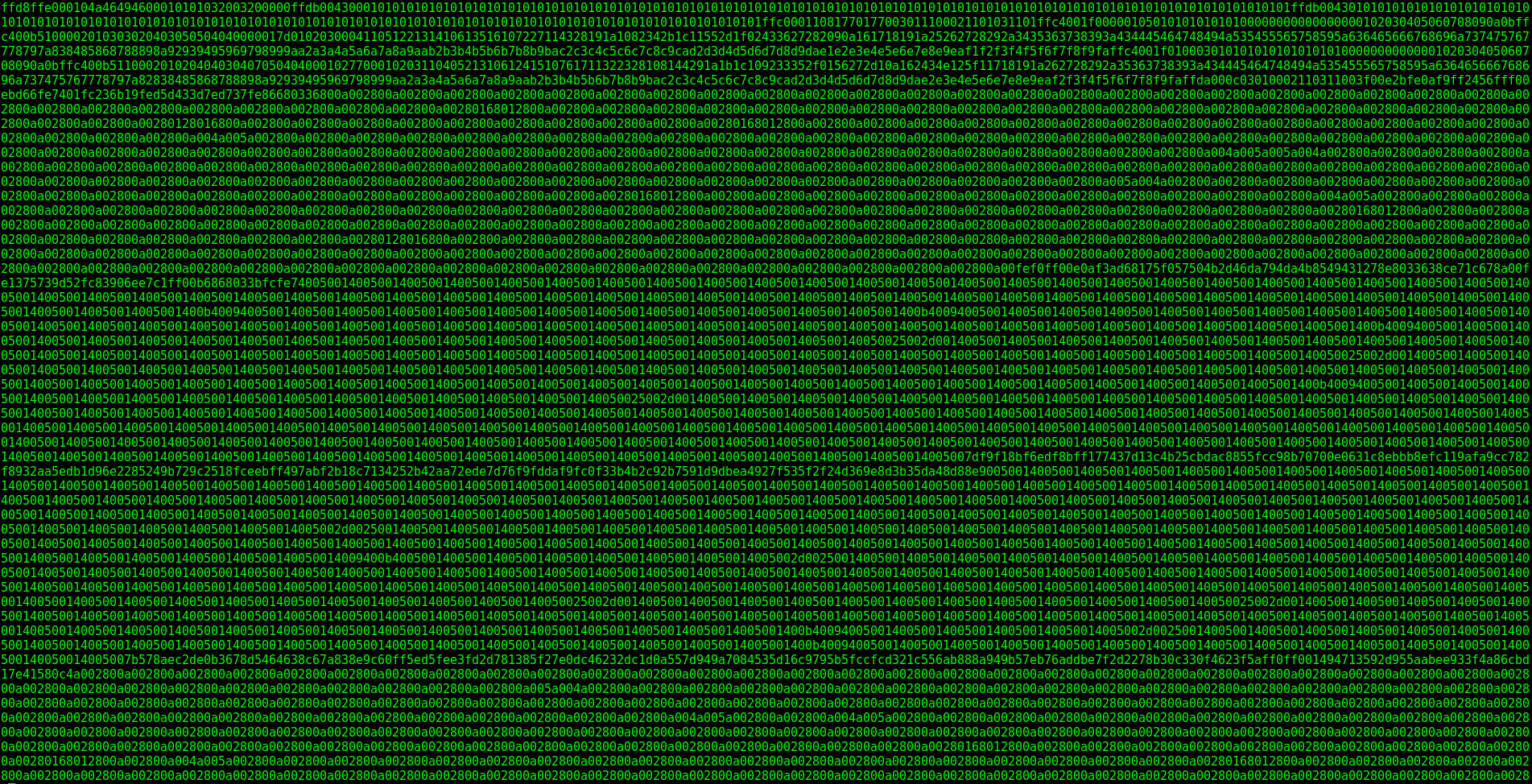

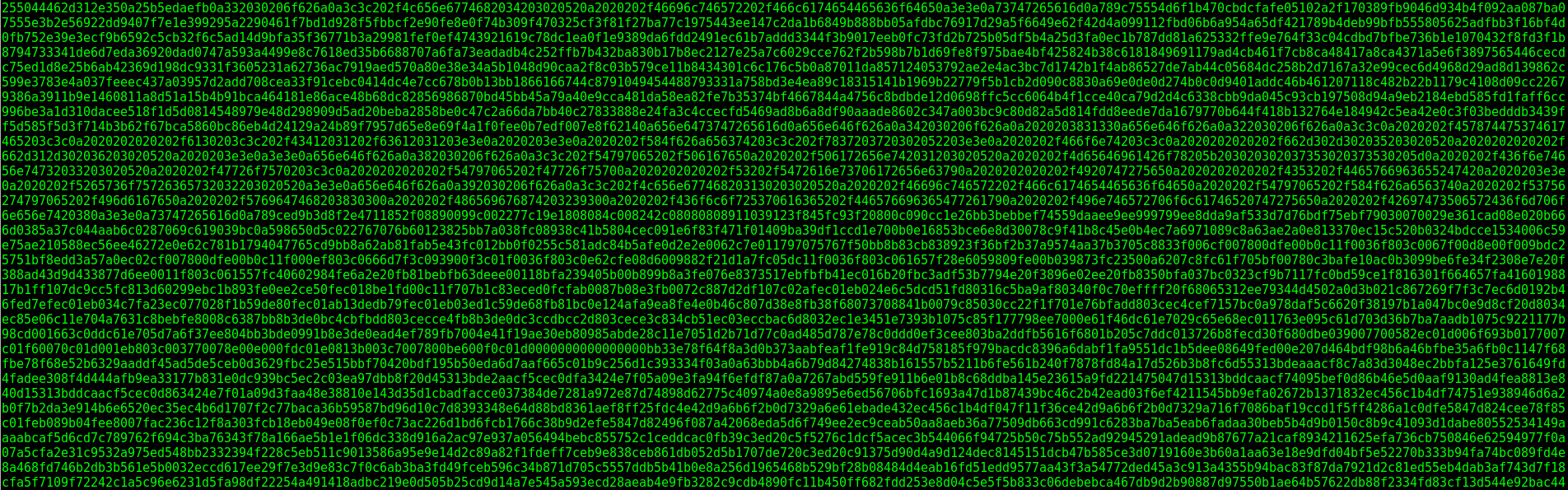

Como se puede notar es un archivo en hexadecimal, esto puede notarse al tener solo números y caracteres del [a-f], los primeros caracteres son:

ffd8ffe000104a46494600010101032003200000f

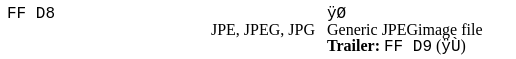

Existe un concepto de la firma de archivos ( FILE SIGNATURES ) se puede notar que los primeros caracteres son:

ffd8

Buscandlo en el siguiente enlace:

entonces se puede ver lo siguiente:

Desde allí se puede notar que se trata de un archivo jpg | | jpe || jpeg en su formato hexadecimal.

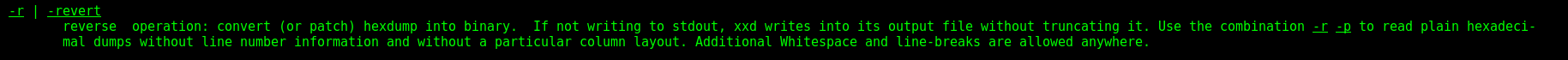

Ahora como lo convertimos el hexadecimal al formato jpg, para esto usamos el comando «xxd» que como dicen en su manual:

Usando el comando:

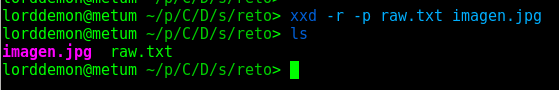

El archivo de salida se presenta como la siguiente imagen:

Bueno hasta aquí la etapa Uno,

Etapa II ¿Que esconde la imagen?

Durante esta etapa se tenia que ver porque una imagen de aprox 2.7 MB era la respuesta y ver si se escondía algo detrás de ello (En el pentesting, siempre se debe agotar todos las opciones posibles).

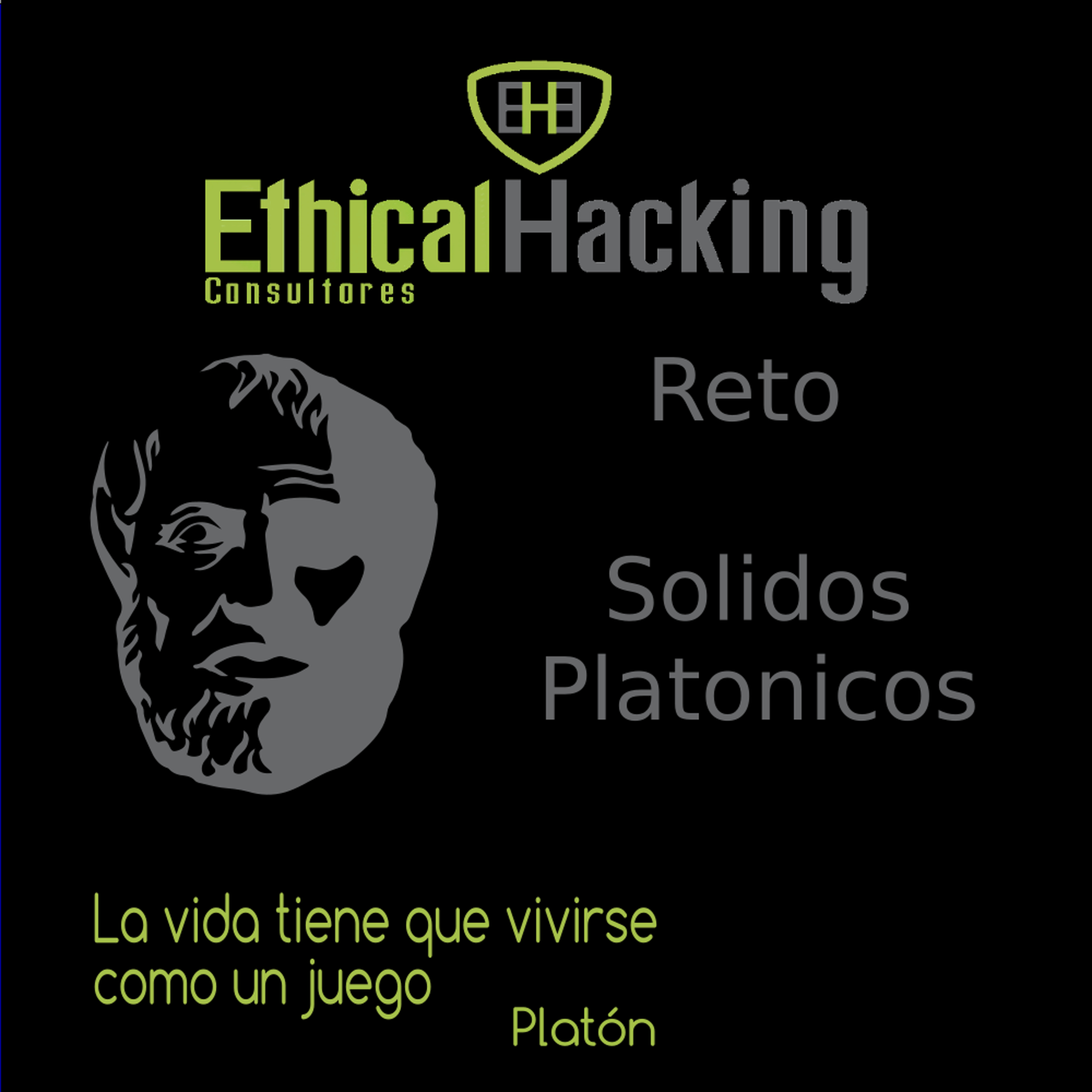

Una técnica de esconder información durante mucho tiempo fue la estenografía, se comenta en los barrios que esa fue la técnica que usaron los de Al Qaeda en el 2001 durante la planificación de ataque a las torres gemelas, ya que es muy conocida porque no tomarla en cuenta, para esto usaremos la herramienta steghide de la siguiente manera:

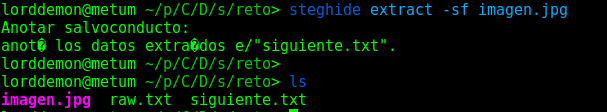

El comando nos pidió contraseña pero sin ingresar nada (sin contraseña) nos dio por resultado un archivo de texto plano, con el nombre siguiente.txt con el siguiente contenido:

Etapa III ¿Firma de Archivos nuevamente, pero PDF?

Otra vez analizamos el archivo y notamos que se trata de un archivo hexadecimal, seguimos los mismos pasos de la etapa I.

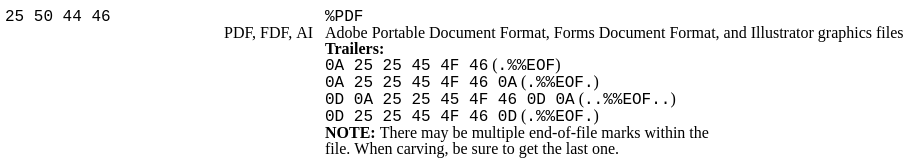

Vemos que empieza con los caracteres:

25504446

viendo el archivo de firmas de archivos podemos notar:

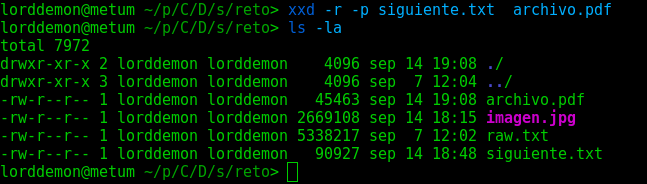

Podemos notar que se trata de un archivo hexadecimal de un archivo PDF, por lo cual nuevamente usamos la herramientas xxd de la siguiente manera:

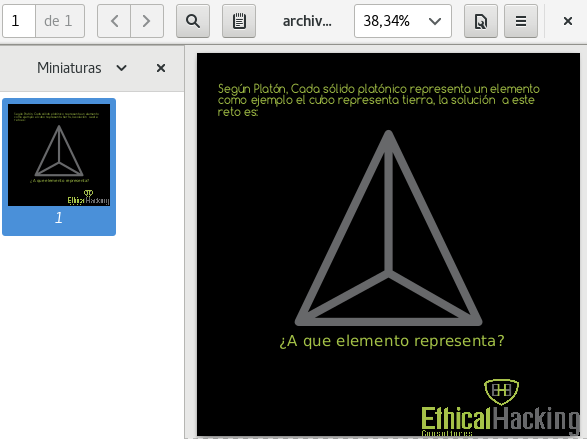

Teniendo como resultado archivo.pdf con el siguiente contenido:

En la imagen se puede notar un tetraedro:

Según los sólidos platónicos:

- El tetraedro representa o forma el fuego

- El cubo representa o forma la tierra

- El icosaedro representa o forma el agua.

- el Octaedro representa o forma el aire:

Por lo cual la respuesta correcta es el Fuego.

Acerca de los Ganadores:

El reto y los comentarios se encuentran en el siguiente enlace:

A los ganadores se les selecciono tomando en cuenta el tiempo y la conclusión de las 3 etapas, por lo cual el nombre de los ganadores de las entradas a DragonjarCon son:

- Gonzalo Vargas Ramos

- Erick Calderón

Nos estaremos comunicando con ellos.

Estamos muy agradecidos por su participación, seguiremos publicando retos.