Exploit para ownear dispositivos con Windows IoT Core

Windows 10 IoT Core es el sucesor de Windows Embedded y actualmente 2 de cada 10 dispositivos IoT utilizan el sistema […]

Windows 10 IoT Core es el sucesor de Windows Embedded y actualmente 2 de cada 10 dispositivos IoT utilizan el sistema […]

Cobalt Strike es una herramienta legítima de prueba de penetración con una arquitectura cliente-servidor, utilizada por los investigadores de seguridad para […]

Los investigadores de seguridad han descubierto el nuevo ‘Farseer’ de la familia Malware. Los investigadores de seguridad de la Unidad […]

Kali Linux es la distribución especializada en audiotoría y seguridad informática del panorama actual y está de estreno con su primer […]

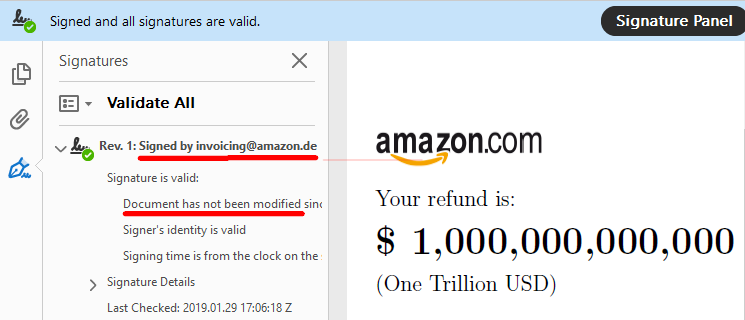

Se han encontrado vulnerabilidades en la mayoría de lectores PDF que permiten falsificar las firmas electrónicas en ellos. Esto es […]

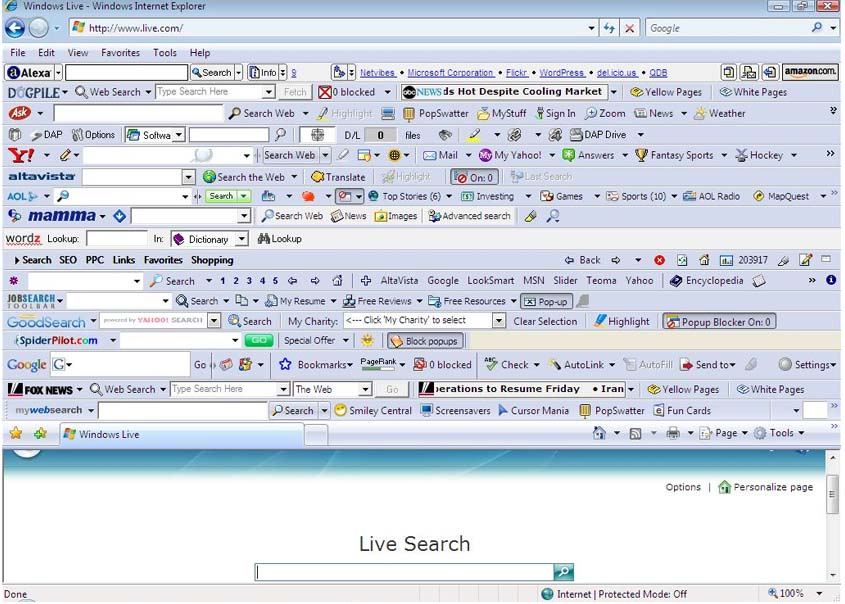

Chrome arrasa en cuota de mercado de navegadores web de escritorio. Volvió a ganar usuarios en diciembre cerrando el año […]

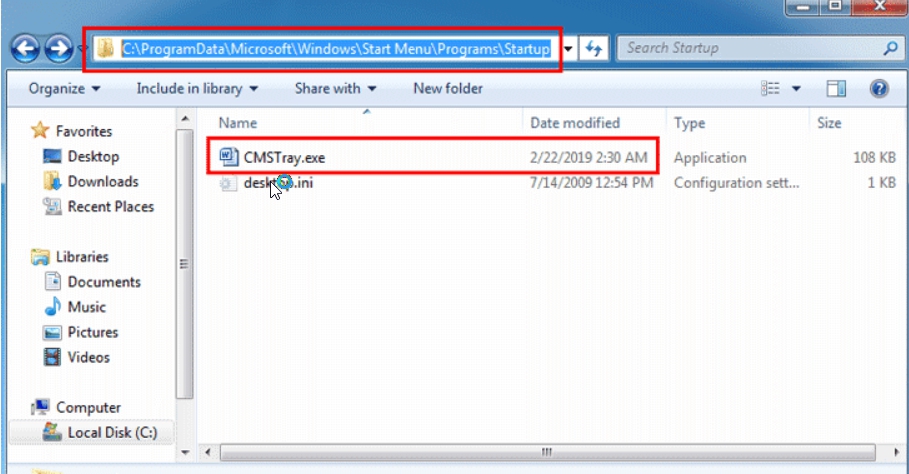

Los ciberdelincuentes han comenzado a explotar de forma activa una vulnerabilidad de seguridad ya parcheada para instalar mineros de criptomonedas […]

No solo la vulnerabilidad crítica de Drupal está siendo explotada por los ciberdelincuentes para atacar sitios web vulnerables que aún no han aplicado parches […]

Un nuevo Ransomware llamado B0r0nt0K está cifrando los sitios web de las víctimas y exigiendo un rescate de 20 bitcoin, […]

Este tutorial te muestra cómo instalar Kali Linux en Virtual Box en Windows y Linux de la forma más rápida […]

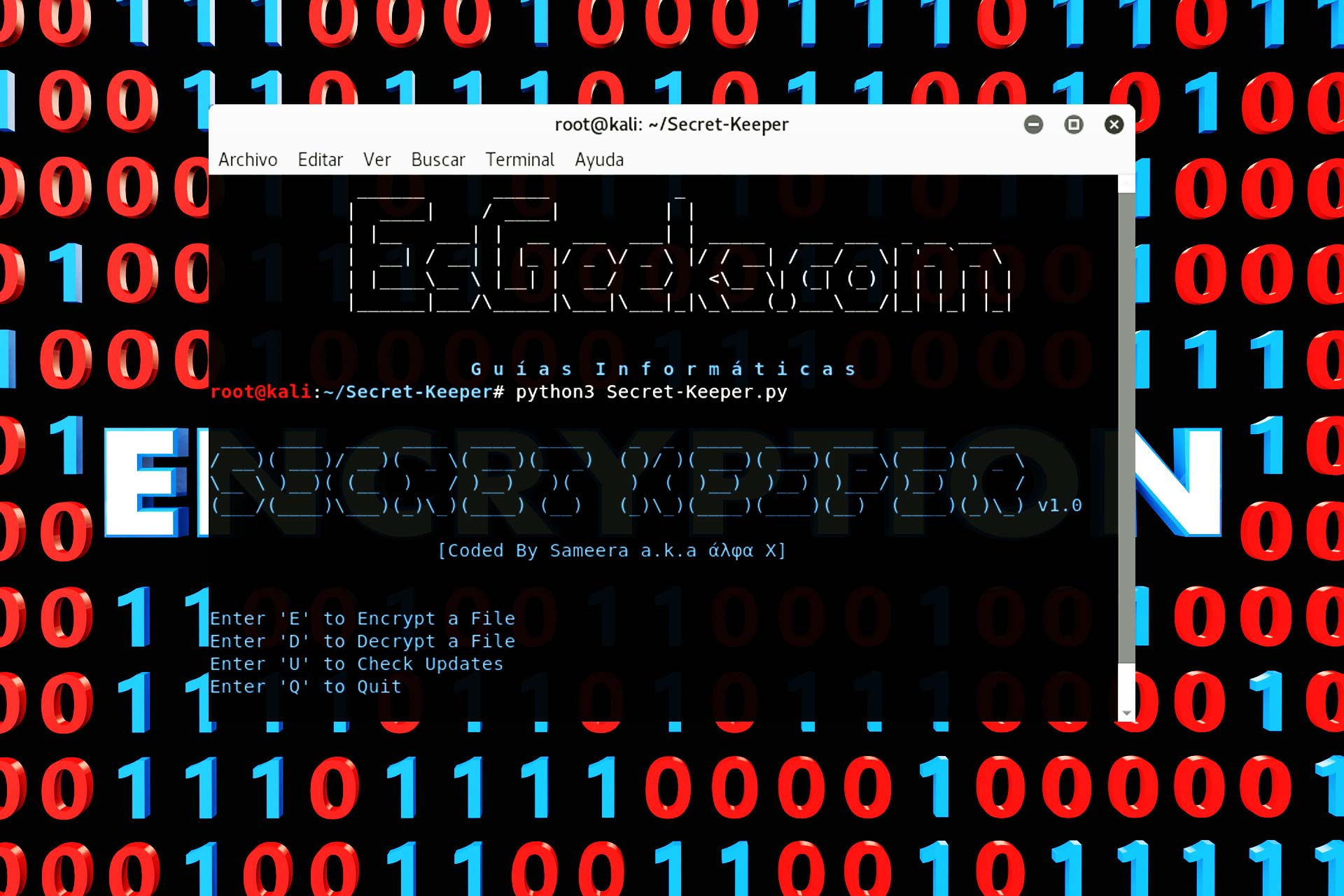

Secret Keeper es un cifrador de archivos escrito en Python que cifra tus archivos usando Advanced Encryption Standard (AES). El modo CBC se […]

Si quieres saber cómo crear una contraseña segura, primero debes saber cómo debe ser una contraseña segura. En este artículo tenemos un […]