AWS BUCKET expone 50.4 GB de datos de un gigante financiero.

Otro AWS Bucket expuesto al público, esta vez pertenecía a Birst. Un equipo de seguridad cibernética ha descubierto una enorme cantidad de […]

Otro AWS Bucket expuesto al público, esta vez pertenecía a Birst. Un equipo de seguridad cibernética ha descubierto una enorme cantidad de […]

Las alarmas sonaron esta semana en Boeing. En las primeras horas de la mañana del miércoles, las computadoras en la red […]

Prowler es un explorador de vulnerabilidades de red implementado en un clúster Raspberry Pi, desarrollado por primera vez durante el hackathon […]

En tan solo 24 horas, el valor de Facebook cayó US$37.000 millones por un escándalo que comenzó con un aparentemente […]

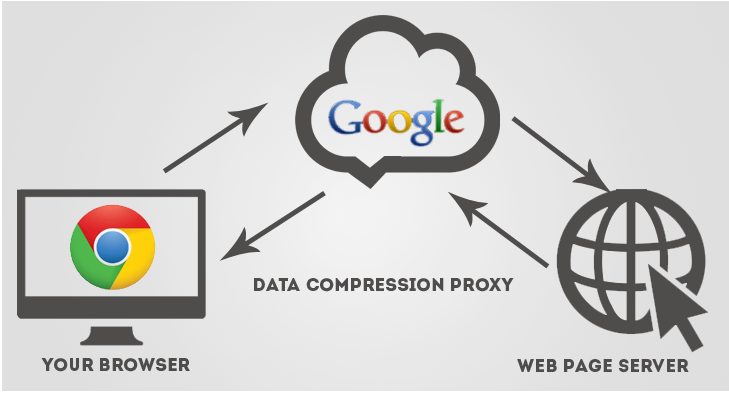

El requerimiento Para un cliente con el que estuve trabajando recientemente, era necesario interceptar datos en una red. Ciertas acciones deben […]

Hola a todos, Soy Vishnu Prasad , estudiante de ingeniería de tercer año, un desarrollador apasionado y un novato en la búsqueda […]

Las reflexiones de Memcached que recientemente impulsaron dos de los ataques DDoS más grandes de la historia también han ayudado a otros cibercriminales a […]

Se ha descubierto una vulnerabilidad crítica en el protocolo del proveedor de soporte de seguridad de credenciales (CredSSP) que afecta […]

Se descubrió una vulnerabilidad mediana pero crítica en el software Cisco Prime Collaboration Provisioning que podría permitir a un atacante […]

Se han lanzado en línea dos códigos de exploraciones de conceptos (PoC) separados para el ataque de amplificación de Memcached […]

Los investigadores de seguridad han descubierto un conjunto de vulnerabilidades graves en el protocolo 4G LTE que podrían explotarse para […]

Que los dispositivos móviles se hayan masificado tanto, los ha convertido en toda una amenaza para la privacidad y la seguridad de […]