Cuidado con este malware: no tiene fichero, es invisible y puede robar tus contraseñas, datos bancarios y contactos

Son muchas las variedades de malware a las que nos podemos enfrentar cada día. Llegan de formas muy diversas. Sin […]

Son muchas las variedades de malware a las que nos podemos enfrentar cada día. Llegan de formas muy diversas. Sin […]

Los investigadores de seguridad informática de Microsoft han analizado más de 6,5 billones de alertas de seguridad diarias con el […]

Forma de uso Se debe descargar la última base de datos de vulnerabilidades, ejecutando: wes.py –update A continuación, se debe […]

A pesar de que parece una combinación de caracteres (aparentemente) aleatoria, es una de las más vulnerables. Quien alguna vez […]

Los investigadores de seguridad finalmente, con «alta confianza», vincularon una campaña mundial de espionaje cibernético descubierta anteriormente dirigida a la […]

La Certificación CPP-350 este año en Bolivia Con más de 12 años formando profesionales en seguridad en diferentes países […]

Windows 10 IoT Core es el sucesor de Windows Embedded y actualmente 2 de cada 10 dispositivos IoT utilizan el sistema […]

Cobalt Strike es una herramienta legítima de prueba de penetración con una arquitectura cliente-servidor, utilizada por los investigadores de seguridad para […]

Los investigadores de seguridad han descubierto el nuevo ‘Farseer’ de la familia Malware. Los investigadores de seguridad de la Unidad […]

Kali Linux es la distribución especializada en audiotoría y seguridad informática del panorama actual y está de estreno con su primer […]

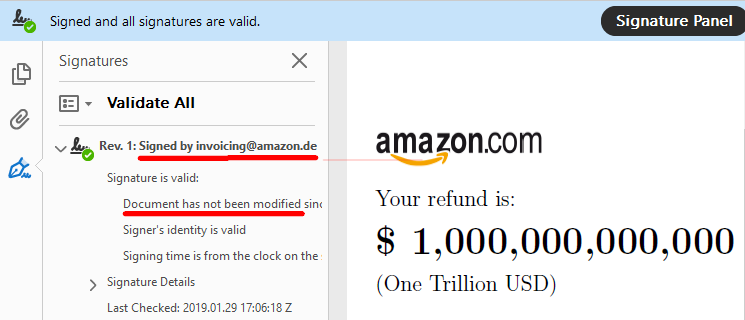

Se han encontrado vulnerabilidades en la mayoría de lectores PDF que permiten falsificar las firmas electrónicas en ellos. Esto es […]

Chrome arrasa en cuota de mercado de navegadores web de escritorio. Volvió a ganar usuarios en diciembre cerrando el año […]