Ethical Hacking Consultores en «El InkaHack 2016 – Cusco, Perú»

Tuvimos el agrado de participar en el Evento InkaHack 2016 el cual se llevo a cabo los días 08 y […]

Tuvimos el agrado de participar en el Evento InkaHack 2016 el cual se llevo a cabo los días 08 y […]

Muchos ya escucharon sobre la serie de televisión MR. ROBOT, una gran serie la cual no pueden perdérselo y dentro […]

Los ataques «Slow HTTP» en aplicaciones web se basan en que el protocolo HTTP, por diseño, requiere que las peticiones […]

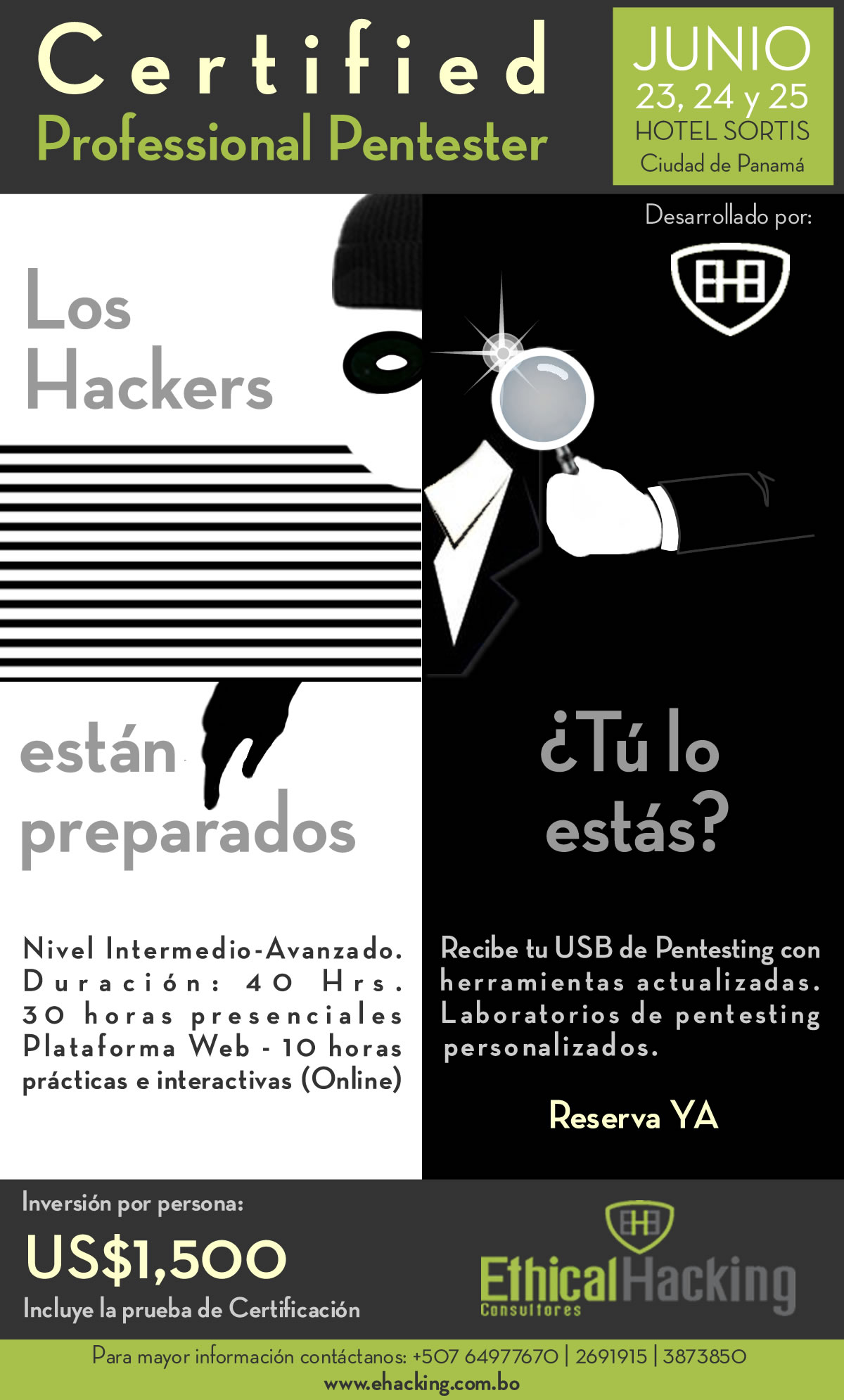

Todo el Equipo de EHC le da las gracias a las personas que asistieron a nuestra certificación, la cual tuvo […]

En los primeros años en los que se internet se estaba popularizando entre los usuarios y los sistemas de seguridad […]

Lamentablemente cada vez son más habituales los fallos de seguridad descubiertos en Adobe Flash Player y precisamente la preocupación por […]

La fiscalía de Ginebra arrestó esta tarde a uno de los informáticos de la firma Mossack Fonseca. El detenido es […]

Ubuntu ha publicado una actualización del kernel para Ubuntu 14.04 LTS que soluciona 10 nuevas vulnerabilidades que podrían ser aprovechadas […]

La base de datos de la red social más grande de Rusia VK.com (Vkontakte), dueños también de Telegram, es la […]

Se ha confirmado una vulnerabilidad en el reproductor multimedia VLC Media Player (versiones 2.2.3 y anteriores), que podrían permitir a […]

Entre algunos de los beneficios que obtendrá de esta certificación podría mencionar: Aprenderá a dimensionar y ejecutar un Pentesting con […]

Mr. Robot fue la serie de TV de Piratería más vista de 2015 y su segunda temporada va a volver […]