Lista de «Malditas aplicaciones vulnerables» para jugar con el Pentesting.

Esta lista es una compilación de los diversos tipos de aplicaciones que intencionalmente inseguras y conocidas popularmente como «Malditas Aplicaciones Vulnerables». […]

Esta lista es una compilación de los diversos tipos de aplicaciones que intencionalmente inseguras y conocidas popularmente como «Malditas Aplicaciones Vulnerables». […]

Offensive Security , mantenedores del popular proyecto de código abierto Kali Linux, lanzó Kali Linux 2019.4 , la última versión de la plataforma […]

Como todos saben, Kali Linux es una de las distribuciones Linux pensadas para hacking ético y auditorías de seguridad más […]

Después del torbellino mediático de los últimos días, mucha gente que no trabaja en informática o no tiene demasiada idea […]

Originalmente llamado “televisores conectados”, y ahora se llama como “Televisores SMART”. Cualquier televisión que se puede conectar a Internet para […]

Así es amigos, ahora podrán disfrutar de la muy conocida Guía de Pruebas OWASP 4.0 pero en su versión en […]

Tuvimos el agrado de participar en el Evento InkaHack 2016 el cual se llevo a cabo los días 08 y […]

«PowerShell Runspace Portable Post Exploitation Tool» aka PowerOps es una aplicación escrita en C# que no se basa en powershell.exe […]

Alvaro Andrade, CEO de Ethical Hacking Consultores, fue alagado durante la edición del TECH DAY 2016 con la presencia de múltiples […]

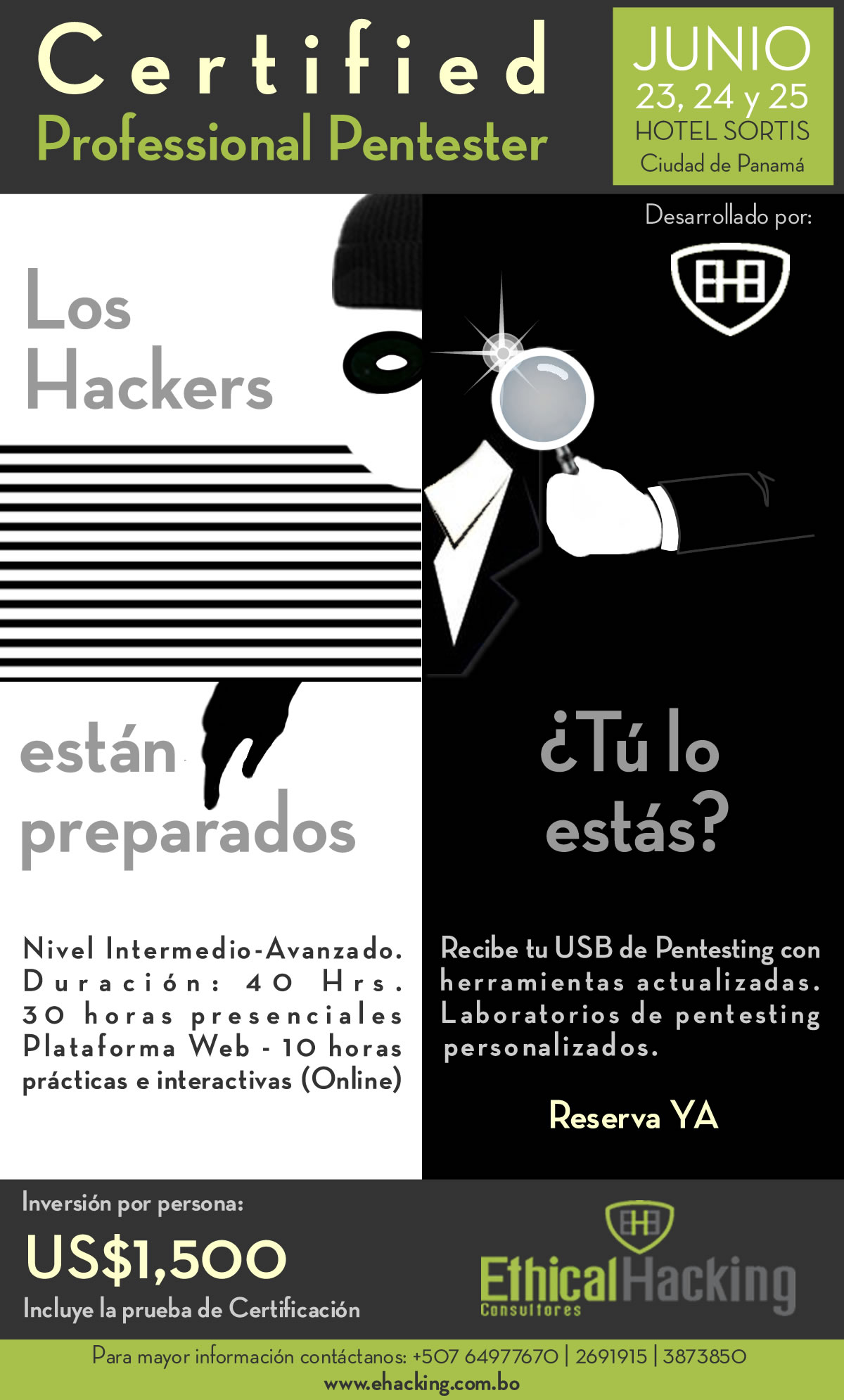

Entre algunos de los beneficios que obtendrá de esta certificación podría mencionar: Aprenderá a dimensionar y ejecutar un Pentesting con […]