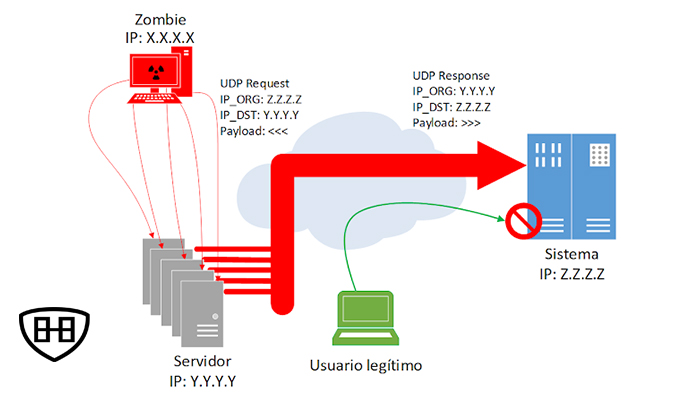

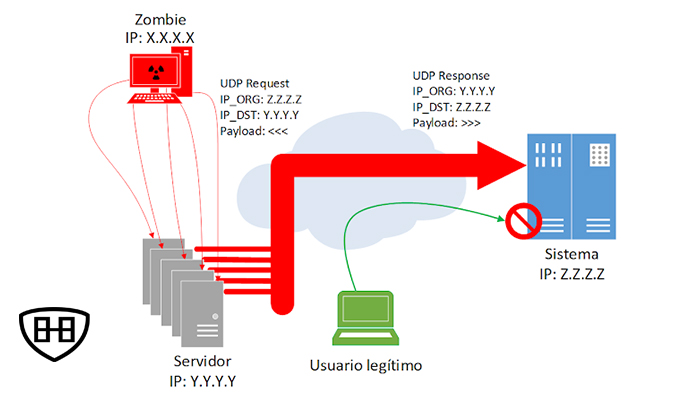

Inundaciones UDP: técnicas para tocar los puertos a un servidor

¿Alguna vez se han preguntado cómo se consiguen cantidades de tráfico tan elevadas en los ataques DDoS?¿Mediante una botnet con […]

¿Alguna vez se han preguntado cómo se consiguen cantidades de tráfico tan elevadas en los ataques DDoS?¿Mediante una botnet con […]

Un hacker ético es un hábil experto en informática que utiliza su conocimiento técnico para superar cualquier problema de seguridad en […]

Los cortafuegos son dispositivos usados para el control de tráfico entre puntos. Básicamente se encargan de inspeccionar las tramas de […]

Varios portales de internet alrededor de todo el mundo fueron bloqueados este mes a raíz de un ataque masivo lanzado […]

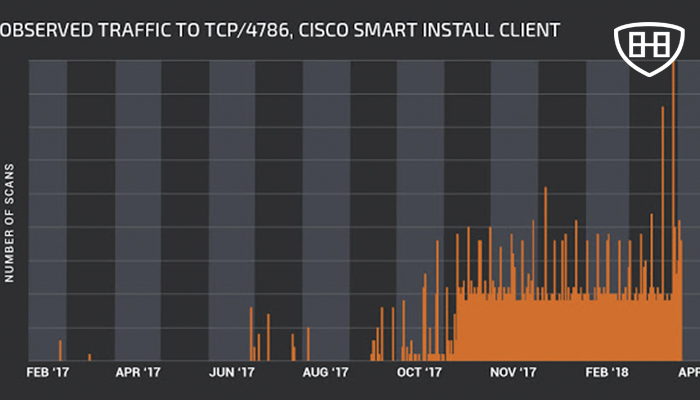

No es necesario enfatizar en las crecientes amenazas de ciberseguridad como el ransomware y las botnets. En el transcurso de este año, hemos sido […]

Ransomware ha existido por unos años, pero se ha convertido en un obstáculo para todos, dirigido a grandes empresas, hospitales, […]

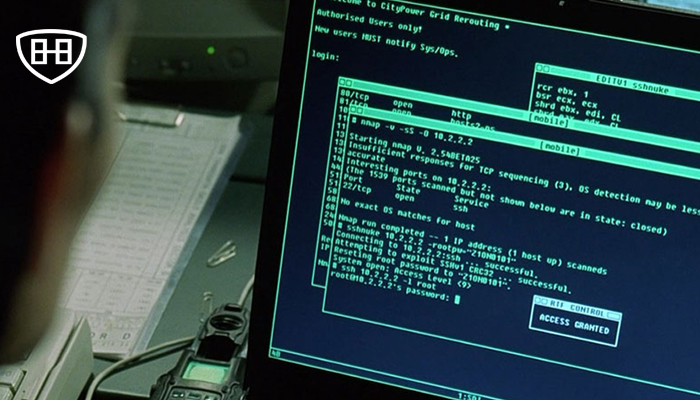

En la actualidad, el hacking es un tema de discusión diaria y para cualquiera que crea un juego que coquetea con las […]

Dejar datos privados en servidores expuestos de AWS no es tan raro como podrías pensar. Los investigadores de seguridad y los […]

¿Sabías que el phishing es una técnica utilizada por ciberdelincuentes para obtener información personal y bancaria de los usuarios? Les […]

10.- Social Engineer Toolkit Comencemos con algo sencillo. No necesitas tanto conocimiento técnico para aprender el funcionamiento de Social-Engineer Toolkit (SET). Esta […]

Un nuevo sistema de distribución de tráfico para malware se ofrece como un servicio en la Dark Web y se […]

El psicohacking es la disciplina que engloba los principios de Psicología, Sociología y Antropología que explota la Ingeniería Social y […]