Guía Práctica de Hardening de Linux

Esta The Practical Linux Hardening Guide (de @trimstray) proporciona una descripción general de alto nivel del fortalecimiento de los sistemas GNU/Linux. No es […]

Esta The Practical Linux Hardening Guide (de @trimstray) proporciona una descripción general de alto nivel del fortalecimiento de los sistemas GNU/Linux. No es […]

Una de las principales armas de los hackers para introducirse en ordenadores ajenos es el ‘phising’. Este tipo de ataques tienen que […]

Los equipos de TI siempre están buscando nuevos ransomware y exploits que se difundan en la naturaleza, pero ¿se pueden […]

¡Magecart ataca de nuevo! Los investigadores de seguridad cibernética han identificado otro ataque en la cadena de suministro llevado a […]

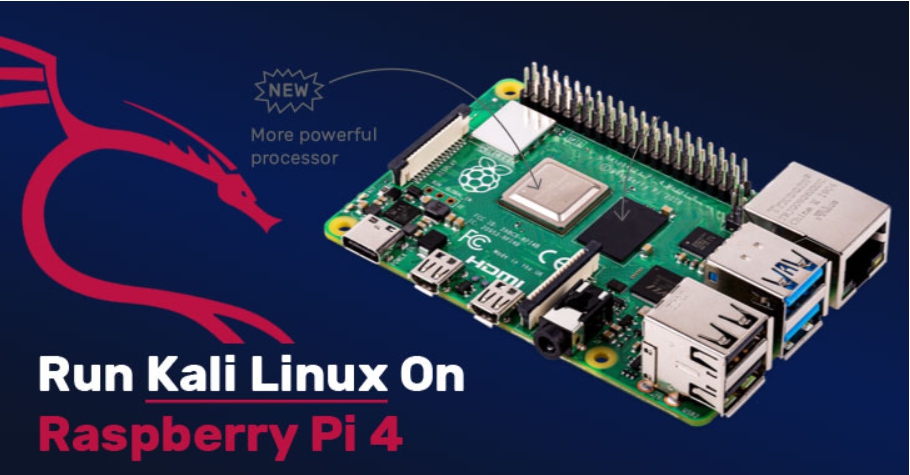

Basado en Debian, Kali Linux siempre ha sido el sistema operativo número uno para hackers éticos y probadores de penetración, […]

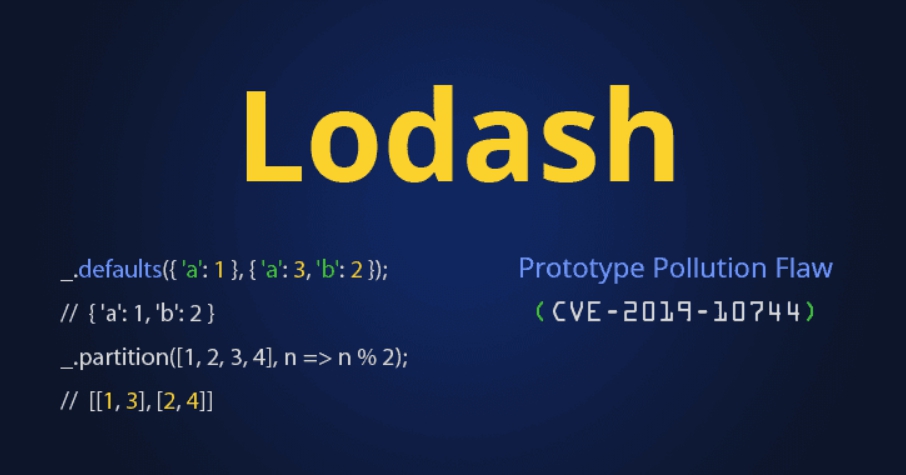

Lodash es una biblioteca de JavaScript que contiene herramientas para simplificar la programación con cadenas, números, matrices, funciones y objetos, lo […]

Las actualizaciones de seguridad de julio de 2019 incluyen parches para varias versiones compatibles de los sistemas operativos Windows y otros productos […]

En 2009, Logitech introdujo una tecnología llamada Unifying para conectar varios dispositivos inalámbricos (por ejemplo, un teclado y un ratón) […]

En los últimos dos años hemos asistido a una carrera por que las páginas web cambien a HTTPS, implementando cifrado […]

El phishing es una de las técnicas más peligrosas que utilizan los atacantes para robar nuestros datos personales. Esta técnica consiste en la […]

Hoy en día almacenamos una gran cantidad de datos en múltiples dispositivos. No solo tenemos un ordenador donde guardamos fotos, […]

El pasado mes de noviembre os contamos cómo Google se había marcado un tanto con la presentación de reCAPTCHA v3, la […]