Los agentes de amenazas utilizan el ransomware de objetivos empresariales o de caza mayor, que se infiltra en una red comercial, reúne credenciales de administrador y luego usa herramientas de post explotación para encriptar los archivos en todas las computadoras de la red.

La lista de ransomware dirigido a empresas está creciendo lentamente e incluye Ryuk , BitPaymer , DoppelPaymer , Sodinokibi , Maze , MegaCortex , LockerGoga y ahora el Snake Ransomware.

Lo que sabemos sobre el Snake Ransomware

Serpiente ransomware fue descubierto por MalwareHunterTeam la semana pasada que la compartió con Vitali Kremez a técnicas de ingeniería inversa y aprender más acerca de la infección.

Según el análisis realizado por Kremez, este ransomware está escrito en Golang y contiene un nivel de ofuscación mucho más alto que el que se ve comúnmente con este tipo de infecciones.

«El ransomware contiene un nivel de ofuscación de rutina que no se había visto anteriormente y normalmente se combina con el enfoque específico», dijo Kremez, director de SentinelLabs , a BleepingComputer en una conversación.

Cuando se inicie, Snake eliminará las instantáneas de volumen de la computadora y luego eliminará numerosos procesos relacionados con sistemas SCADA, máquinas virtuales, sistemas de control industrial, herramientas de administración remota, software de administración de red y más.

Luego procede a cifrar los archivos en el dispositivo, omitiendo los que se encuentran en las carpetas del sistema de Windows y varios archivos del sistema. La lista de carpetas del sistema que se omiten se puede encontrar a continuación:

windir

SystemDrive

:\$Recycle.Bin

:\ProgramData

:\Users\All Users

:\Program Files

:\Local Settings

:\Boot

:\System Volume Information

:\Recovery

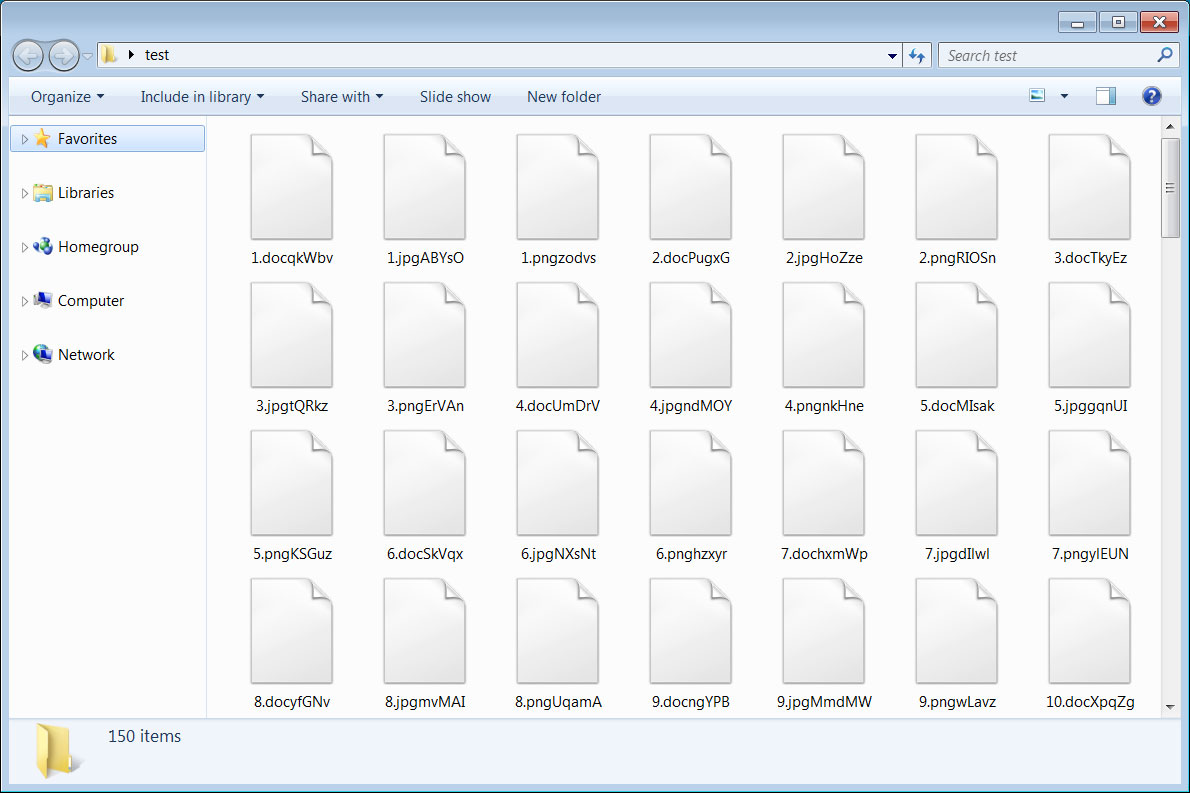

\AppData\Al encriptar un archivo, agregará una cadena de rescate de 5 caracteres a la extensión de los archivos. Por ejemplo, un archivo llamado 1.doc será encriptado y renombrado como 1.docqkWbv .

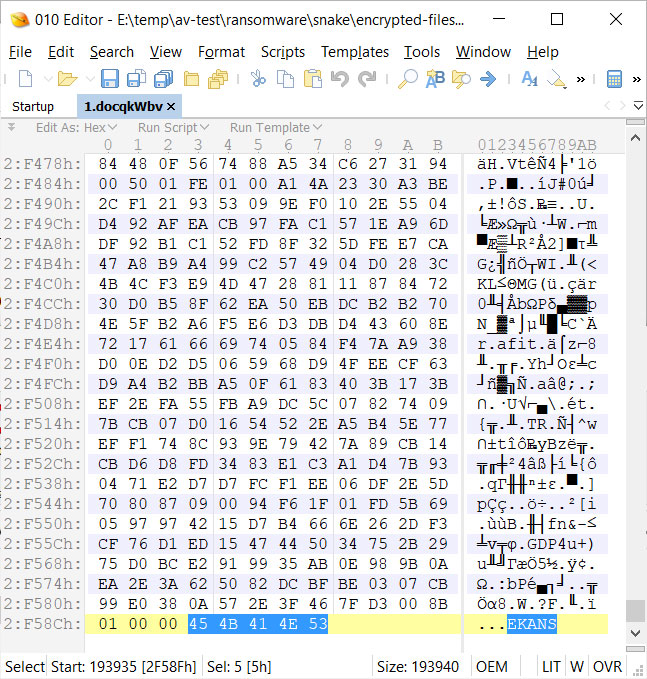

En cada archivo que está encriptado, el SNAKE Ransomware agregará el marcador de archivo ‘ EKANS ‘ que se muestra a continuación. EKANS es SERPIENTE a la inversa.

BleepingComputer ha probado muchas infecciones de ransomware desde 2013 y, por alguna razón, a Snake le tomó mucho tiempo cifrar nuestra pequeña caja de prueba en comparación con muchas otras infecciones de ransomware. Como se trata de ransomware dirigido que se ejecuta en el momento de la elección del atacante, esto puede no ser un gran problema ya que el cifrado probablemente ocurrirá después de horas.

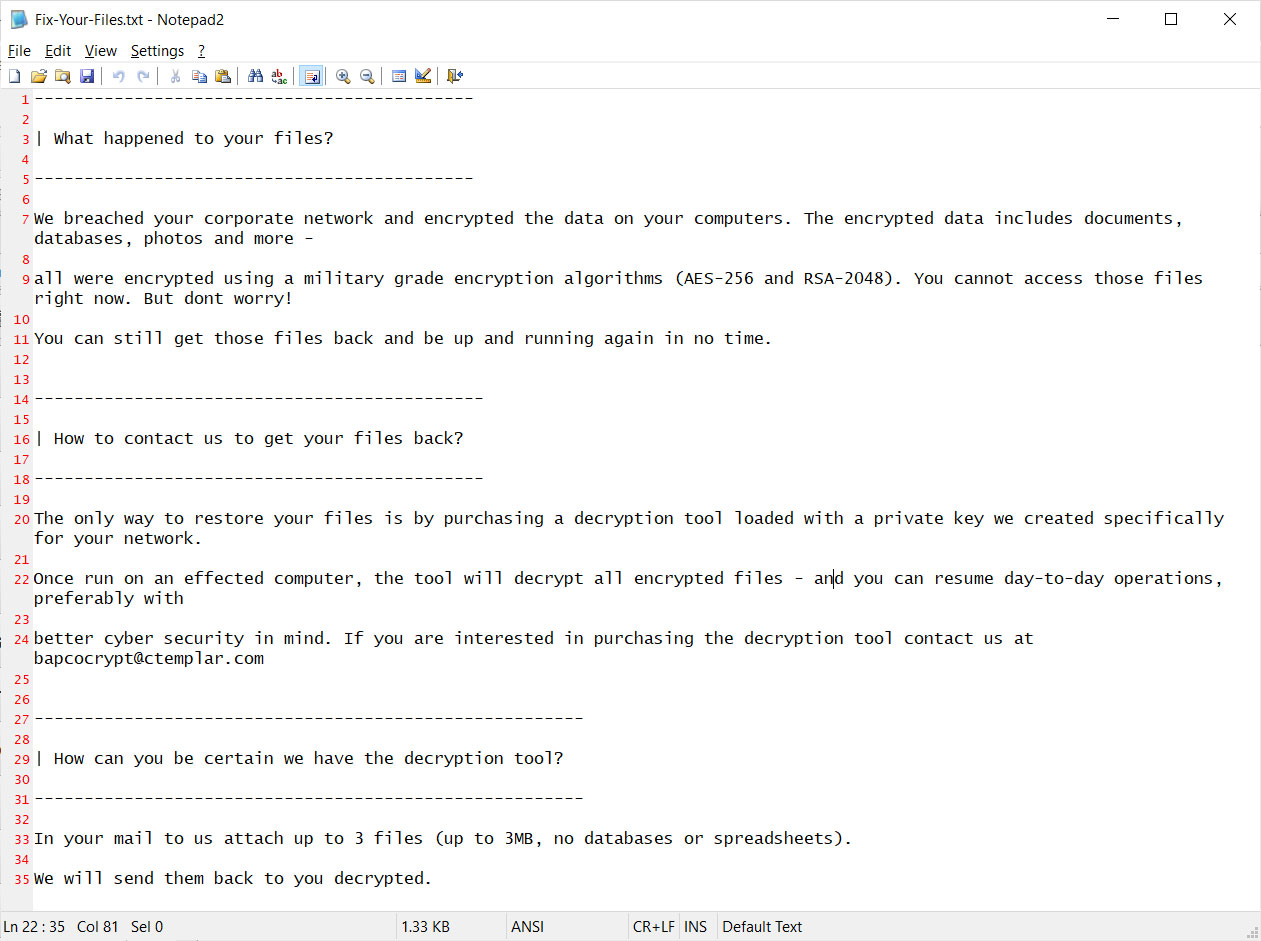

Cuando termine de encriptar la computadora, el ransomware creará una nota de rescate en la carpeta C: \ Users \ Public \ Desktop llamada Fix-Your-Files.txt . Esta nota de rescate contiene instrucciones para comunicarse con una dirección de correo electrónico que figura en la lista para recibir instrucciones de pago. Esta dirección de correo electrónico es actualmente bapcocrypt@ctemplar.com.

Como puede ver en el lenguaje de la nota de rescate, este ransomware se dirige específicamente a toda la red en lugar de a las estaciones de trabajo individuales. Indican además que cualquier descifrador que se compre será para la red y no para máquinas individuales, pero es demasiado pronto para saber si harán una excepción.

Este ransomware todavía se está analizando en busca de debilidades y no se sabe si se puede descifrar de forma gratuita. En este momento, sin embargo, parece seguro.

COI:

Picadillo:

e5262db186c97bbe533f0a674b08ecdafa3798ea7bc17c705df526419c168b60Texto de la nota de rescate:

--------------------------------------------

| What happened to your files?

--------------------------------------------

We breached your corporate network and encrypted the data on your computers. The encrypted data includes documents, databases, photos and more -

all were encrypted using a military grade encryption algorithms (AES-256 and RSA-2048). You cannot access those files right now. But dont worry!

You can still get those files back and be up and running again in no time.

---------------------------------------------

| How to contact us to get your files back?

---------------------------------------------

The only way to restore your files is by purchasing a decryption tool loaded with a private key we created specifically for your network.

Once run on an effected computer, the tool will decrypt all encrypted files - and you can resume day-to-day operations, preferably with

better cyber security in mind. If you are interested in purchasing the decryption tool contact us at bapcocrypt@ctemplar.com

-------------------------------------------------------

| How can you be certain we have the decryption tool?

-------------------------------------------------------

In your mail to us attach up to 3 files (up to 3MB, no databases or spreadsheets).

We will send them back to you decrypted.Nombres de archivos asociados:

Fix-Your-Files.txtFuente: bleepingcomputer.com