El Centro de respuesta a emergencias informáticas de Japón (JPCERT/CC) ha compartido consejos para detectar diferentes ataques de bandas de ransomware basándose en entradas en los registros de eventos de Windows, lo que proporciona una detección oportuna de los ataques en curso antes de que se propaguen demasiado en una red.

JPCERT/CC dice que la técnica puede ser valiosa a la hora de responder a ataques de ransomware, y que identificar el vector de ataque entre varias posibilidades es crucial para una mitigación oportuna. La estrategia de investigación propuesta por JPCERT/CC cubre cuatro tipos de registros de eventos de Windows: registros de aplicación, seguridad, sistema y configuración.

Estos registros a menudo contienen rastros dejados por ataques de ransomware que podrían revelar los puntos de entrada utilizados por los atacantes y su «identidad digital».

A continuación se muestran algunos ejemplos de rastros de ransomware destacados en el informe de la agencia:

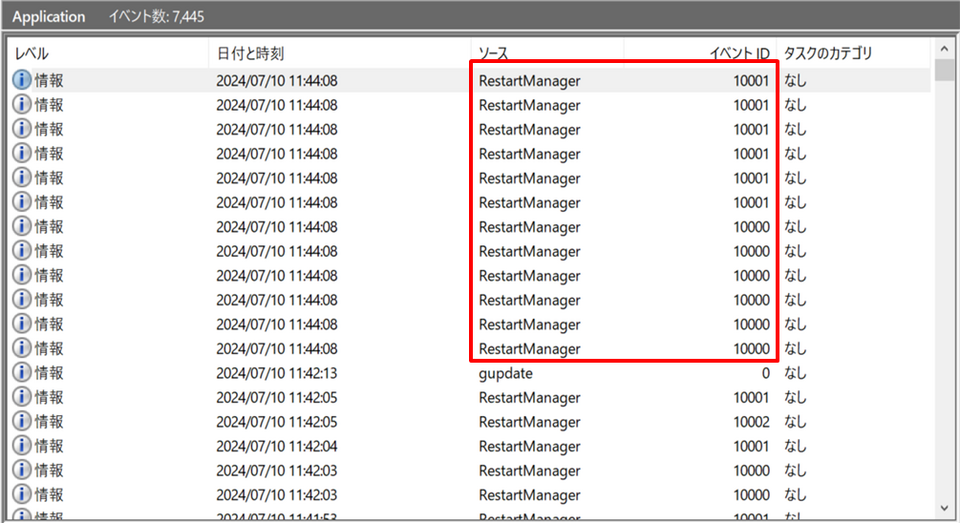

- Conti: identificado por muchos registros relacionados con el Administrador de reinicio de Windows (ID de evento: 10000, 10001).

- Phobos: deja rastros al eliminar copias de seguridad del sistema (ID de evento: 612, 524, 753). 8base y Elbie generan registros similares.

- Midas: cambia la configuración de red para propagar la infección, dejando el ID de evento 7040 en los registros.

- BadRabbit: registra el ID de evento 7045 al instalar un componente de cifrado.

- Bisamware: registra el inicio (1040) y el final (1042) de una transacción de Windows Installer.

- Akira, Lockbit3.0, HelloKitty, Abysslocker, Avaddon, Bablock y otros programas maliciosos creados a partir del cifrado filtrado de Lockbit y Conti leaked encryptor generan eventos similares.

- Shade, GandCrab, AKO, AvosLocker, BLACKBASTA y Vice Society, dejan rastros muy similares (ID de evento: 13, 10016). Ambos errores se deben a la falta de permisos al acceder a aplicaciones COM para eliminar instantáneas de volumen, que el ransomware normalmente elimina para evitar una fácil restauración de archivos cifrados.

Es importante tener en cuenta que ningún método de detección debe tomarse como garantía de una protección adecuada contra el ransomware, pero el monitoreo de registros específicos puede cambiar las reglas del juego cuando se combina con otras medidas para detectar ataques antes de que se propaguen demasiado en una red.

JPCERT/CC señala que las cepas de ransomware más antiguas, como WannaCry y Petya, no dejaban rastros en los registros de Windows, pero la situación ha cambiado con el malware moderno, por lo que la técnica ahora se considera efectiva.

En 2022, SANS también compartió una guía sobre cómo detectar diferentes familias de ransomware mediante registros de eventos de Windows.

Fuente y redacción: segu-info.com.ar