Los ciberdelincuentes están utilizando un conjunto de herramientas de phishing como servicio (PhaaS) previamente no documentado llamado Caffeine para escalar de manera efectiva sus ataques y distribuir cargas maliciosas.

«Esta plataforma tiene una interfaz intuitiva y tiene un costo relativamente bajo, al tiempo que proporciona una multitud de funciones y herramientas a sus clientes criminales para orquestar y automatizar elementos centrales de sus campañas de phishing», dijo Mandiant en un informe.

Algunas de las funciones principales que ofrece la plataforma incluyen la capacidad de crear kits de phishing personalizados, administrar páginas de redireccionamiento, generar URL dinámicamente que alojan las cargas útiles y realizar un seguimiento del éxito de las campañas.

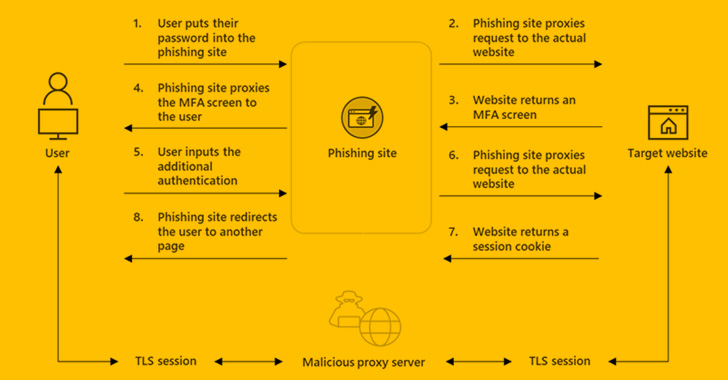

El desarrollo se produce poco más de un mes después de que Resecurity revelara otro servicio PhaaS denominado EvilProxy que se ofrece a la venta en foros criminales de la web oscura. EvilProxy es similar a los ataques de adversario en el medio (AiTM) en el sentido de que los usuarios interactúan con un servidor proxy malicioso que actúa como intermediario para el sitio web de destino, recopilando de forma encubierta las credenciales y los códigos de acceso 2FA ingresados en las páginas de inicio de sesión.

Pero a diferencia de EvilProxy, cuyos operadores son conocidos por examinar a los posibles clientes antes de activar las suscripciones, Caffeine se destaca por ejecutar un proceso de registro abierto, lo que permite que cualquier persona con una dirección de correo electrónico se registre en el servicio.

Este enfoque sin restricciones no solo evita la necesidad de acercarse a los actores en foros clandestinos o solicitar una referencia de un usuario existente, sino que también permite que Caffeine amplíe rápidamente su clientela y reduzca la barrera de entrada.

Al diferenciarse aún más del resto, el kit de herramientas PhaaS se destaca por ofrecer plantillas de correo electrónico de phishing para usar contra objetivos chinos y rusos. «Aunque el uso de plataformas de phishing ciertamente no es un mecanismo novedoso para facilitar los ataques, vale la pena señalar que las opciones ricas en funciones, como la cafeína, son fácilmente accesibles para los ciberdelincuentes», dijeron los investigadores.

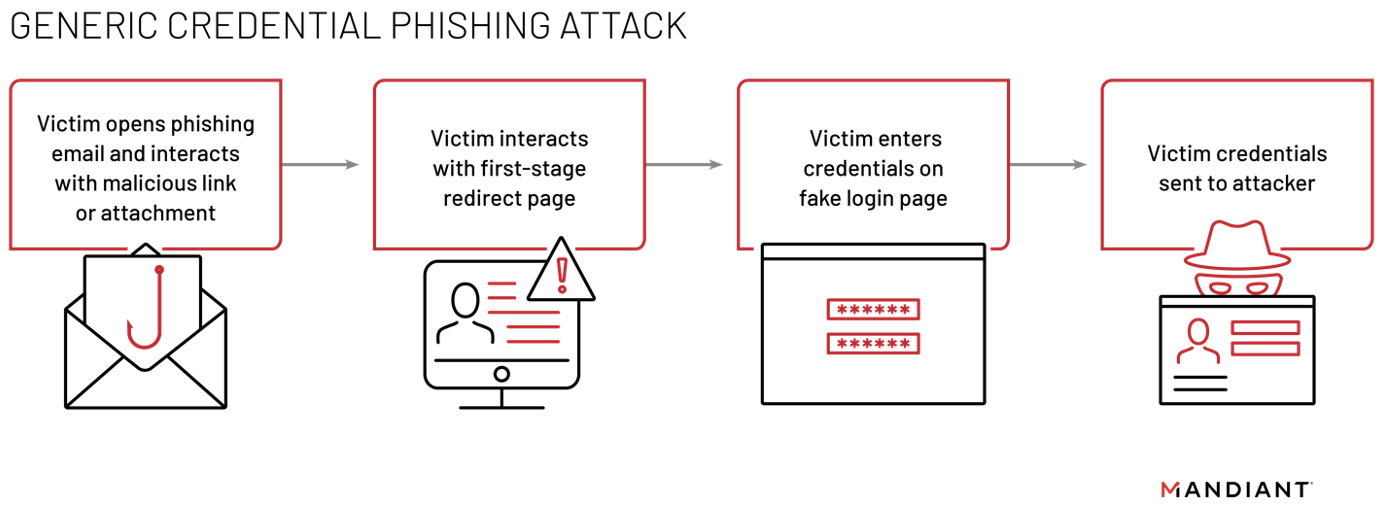

Los servicios de PhaaS generalmente implican que un operador desarrolle e implemente una parte importante de las campañas de phishing, desde páginas de inicio de sesión falsas, alojamiento de sitios web, plantillas de sitios y robo de credenciales.

La evolución de las amenazas de phishing basadas en correo electrónico hacia una economía basada en servicios significa que los adversarios que pretenden realizar ataques de phishing ahora pueden simplemente comprar dichos recursos e infraestructura sin tener que trabajar en ellos ellos mismos. La cafeína no es una excepción.

Requiere que los usuarios creen una cuenta y compren una suscripción que cuesta U$S 250 por mes (Básico), U$S 450 por tres meses (Professional) o U$S 850 por una licencia de seis meses (Enterprise) para aprovechar su amplia gama de servicios, incluido el panel de gestión de campañas y las herramientas para configurar los ataques.

El objetivo final de la campaña de phishing es facilitar el robo de credenciales de Microsoft 365 a través de páginas de inicio de sesión no autorizadas alojadas en sitios legítimos de WordPress, lo que indica que los actores de Caffeine están aprovechando cuentas de administrador comprometidas, sitios web mal configurados o fallas en las plataformas de infraestructura web para implementar los equipos.

Si bien las páginas de inicio de sesión actualmente se limitan a los señuelos de recolección de credenciales de Microsoft 365, la firma de inteligencia de amenazas propiedad de Google señaló que se podrían introducir formatos de página de inicio de sesión adicionales en el futuro según las demandas de los clientes.

«También es importante tener en cuenta que las medidas defensivas contra los ataques de PhaaS pueden ser un juego del gato y el ratón», dijo Mandiant. «Tan pronto como se elimina la infraestructura del actor de amenazas, se puede activar una nueva infraestructura».