Investigadores de seguridad informan de un notable aumento en la actividad de phishing mediante código de dispositivo dirigida a usuarios de Microsoft 365, y han atribuido este aumento a la disponibilidad de EvilTokens, un nuevo conjunto de herramientas de phishing especializado que se ofrece como servicio a través de Telegram.

¿Qué es el phishing mediante código de dispositivo?

El phishing mediante código de dispositivo es un tipo de ataque en el que los atacantes engañan a los usuarios para que inicien sesión en su cuenta utilizando un flujo de autenticación real, para luego robar sus tokens de acceso y de actualización.

Microsoft proporciona el flujo de trabajo de autenticación mediante código de dispositivo para ayudar a los usuarios a «iniciar sesión en dispositivos con recursos de entrada limitados, como un televisor inteligente, un dispositivo IoT o una impresora».

El uso legítimo de este flujo de trabajo implica que los usuarios soliciten un código de autenticación corto, que introducirán en una página de inicio de sesión especial de Microsoft, y su dispositivo obtendrá acceso.

Los ciberdelincuentes abusan de este método iniciando una solicitud de autorización de dispositivo legítima y, a continuación, enviando al usuario objetivo el código de inicio de sesión especial y el enlace proporcionados por Microsoft en respuesta a dicha solicitud.

El éxito de este último paso depende de que proporcionen una explicación convincente de por qué el usuario debería seguir el enlace (ya sea en formato «normal» o en código QR).

Si la víctima lo hace, finalmente será redirigida a la página de autenticación del código de dispositivo de Microsoft, y si introduce el código de inicio de sesión proporcionado por el estafador, completará el proceso de autenticación.

Esto permitirá al atacante recuperar un token de acceso y actualización válido solicitándolo desde //oauth2/v2.0/tokenpunto final.

El estafador puede entonces utilizar esos tokens para establecer un acceso continuo y a largo plazo a la cuenta comprometida, sin necesidad de conocer las credenciales de inicio de sesión del usuario ni de eludir los requisitos de autenticación multifactor.

“En escenarios posteriores a la intrusión más avanzados, el atacante puede aprovechar el token de actualización obtenido para registrar un dispositivo adicional en Entra ID y, a continuación, utilizar el token junto con la nueva identidad del dispositivo para solicitar un [Token de actualización principal]”, señalaron los investigadores de Sekoia .

“Una vez obtenida una PRT, el atacante puede autenticarse silenciosamente como la víctima en las aplicaciones de Microsoft 365 de la organización, omitiendo las solicitudes de credenciales y la MFA, y moverse lateralmente a otros servicios y recursos más allá de los inicialmente atacados.”

El PhaaS de EvilTokens

El kit de phishing EvilTokens se vende en Telegram y proporciona a atacantes con poca experiencia páginas de phishing señuelo con los cebos e instrucciones adecuadas (alojadas por ellos mismos o por el administrador de EvilTokens), automatiza todas las interacciones con la API de Microsoft, envía correos electrónicos desde remitentes aparentemente confiables, crea correos electrónicos de phishing convincentes (a través de LLM) y mucho más.

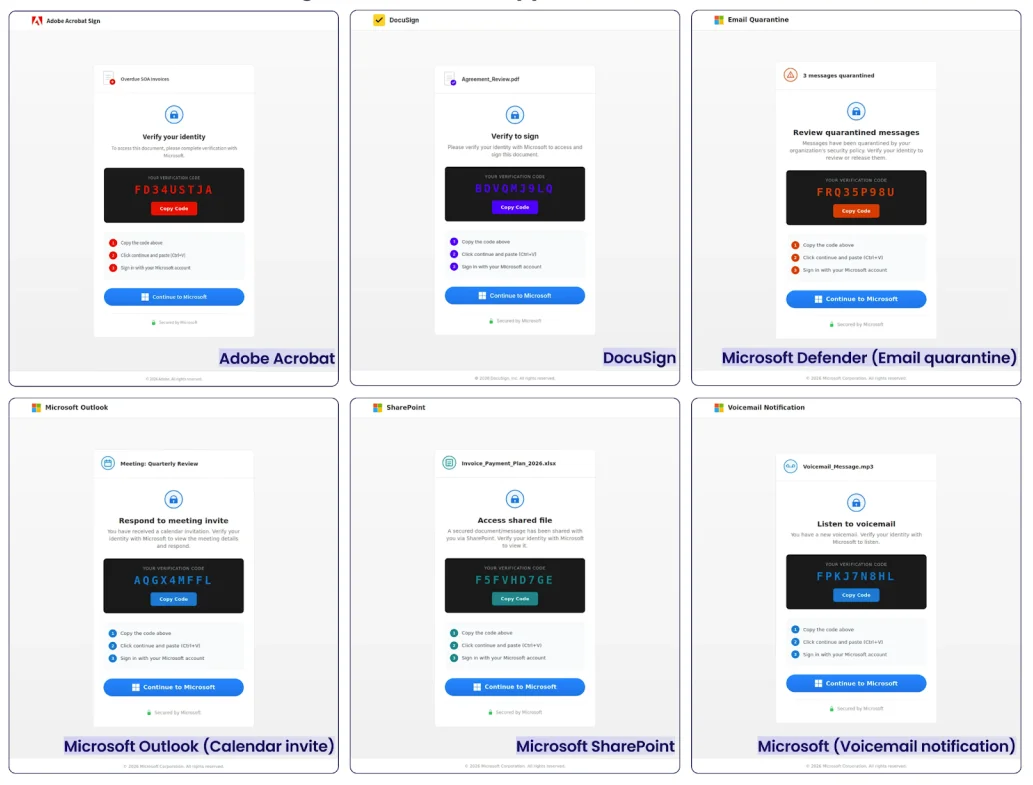

Las plantillas de phishing de EvilTokens incluyen avisos de cuarentena por correo electrónico, invitaciones de calendario, solicitudes de acceso a SharePoint, advertencias de caducidad de contraseñas, solicitudes de firma de DocuSign y Adobe Acrobat, notificaciones de documentos compartidos en OneDrive y notificaciones de eFax.

Plantillas de phishing de EvilTokens (Fuente: Sekoia)

“La plataforma también está diseñada para ayudar a los operadores a priorizar las acciones a seguir una vez obtenido el acceso. Funcionalidades como el análisis de IA y el escáner de palabras clave sugieren que se brindará apoyo para revisar el contenido de los buzones de correo comprometidos, con un probable énfasis en el material relacionado con las finanzas y otras conversaciones de alto valor”, señalaron los investigadores de Mnemonic.

“Esto apunta a un servicio diseñado no solo para el acceso inicial, sino también para una evaluación posterior a la vulneración más rápida y una focalización más eficiente una vez que se han capturado los tokens.”

Las campañas de phishing documentadas, impulsadas por EvilTokens, parecen estar dirigidas principalmente a empleados de los sectores de finanzas, recursos humanos y transporte/logística.

De táctica de nicho a amenaza creciente

El phishing mediante código de dispositivo no es un nuevo tipo de ataque de phishing: ha sido utilizado por diversos ciberdelincuentes durante el último año.

Sin embargo, la mayoría de los kits de phishing más populares siguen recurriendo a técnicas de ataque encubierto para atacar plataformas como Microsoft 365 y Google Workspace. Según Sekoia, EvilTokens es el único que ofrece phishing mediante código de dispositivo integrado, junto con herramientas para el robo de cuentas y la actividad posterior a la vulneración.

A juzgar por el notable aumento de las campañas de phishing mediante códigos de dispositivos, los estafadores y los ciberdelincuentes que utilizan el fraude BEC lo han adoptado.

Además de capacitar a los empleados para que desconfíen de las solicitudes inesperadas de inicio de sesión o código, e informarles sobre qué es la autorización de dispositivos de Microsoft y qué acceso otorga, las organizaciones pueden utilizar políticas de acceso condicional para bloquear la autenticación mediante código de dispositivo siempre que sea posible, o limitar esta capacidad a usuarios, dispositivos o ubicaciones autorizados.

Los investigadores de Mnemonic también aconsejaron que se busquen inicios de sesión anómalos desde infraestructuras vinculadas a campañas o kits conocidos, y que se revoquen los tokens de actualización cuando se sospeche que el sistema ha sido comprometido.

Fuente y redacción: helpnetsecurity.com