Fortinet ha implementado actualizaciones para abordar una vulnerabilidad de seguridad crítica que afecta su solución de control de acceso a la red FortiNAC y que podría conducir a la ejecución de código arbitrario.

Rastreada como CVE-2023-33299 , la falla tiene una calificación de 9,6 sobre 10 en cuanto a gravedad en el sistema de puntuación CVSS. Se ha descrito como un caso de deserialización de objetos no confiables de Java.

«Una deserialización de la vulnerabilidad de datos no confiables [ CWE-502 ] en FortiNAC puede permitir que un usuario no autenticado ejecute códigos o comandos no autorizados a través de solicitudes específicamente diseñadas para el servicio tcp/1050», dijo Fortinet en un aviso publicado la semana pasada.

La deficiencia afecta a los siguientes productos, con parches disponibles en las versiones de FortiNAC 7.2.2, 9.1.10, 9.2.8 y 9.4.3 o posteriores:

- FortiNAC versión 9.4.0 a 9.4.2

- FortiNAC versión 9.2.0 a 9.2.7

- FortiNAC versión 9.1.0 a 9.1.9

- FortiNAC versión 7.2.0 a 7.2.1

- FortiNAC 8.8 todas las versiones

- FortiNAC 8.7 todas las versiones

- FortiNAC 8.6 todas las versiones

- FortiNAC 8.5 todas las versiones, y

- FortiNAC 8.3 todas las versiones

Fortinet también resolvió una vulnerabilidad de gravedad media rastreada como CVE-2023-33300 (puntaje CVSS: 4.8), un problema de control de acceso inadecuado que afecta a FortiNAC 9.4.0 a 9.4.3 y FortiNAC 7.2.0 a 7.2.1. Se ha corregido en las versiones 7.2.2 y 9.4.4 de FortiNAC.

A Florian Hauser, de la empresa alemana de ciberseguridad CODE WHITE, se le atribuye el descubrimiento y la notificación de los dos errores.

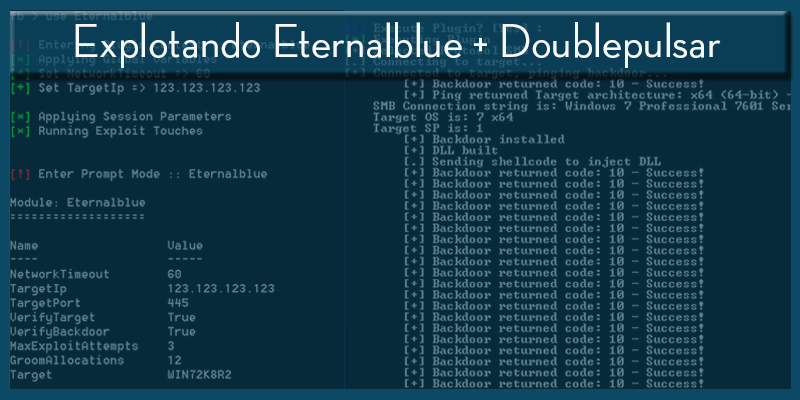

La alerta sigue a la explotación activa de otra vulnerabilidad crítica que afecta a FortiOS y FortiProxy ( CVE-2023-27997 , puntuación CVSS: 9.2) que podría permitir que un atacante remoto ejecute código o comandos arbitrarios a través de solicitudes diseñadas específicamente.

Fortinet, a principios de este mes, reconoció que el problema puede haber sido abusado en ataques limitados dirigidos a sectores gubernamentales, de fabricación e infraestructura crítica, lo que llevó a la Agencia de Seguridad de Infraestructura y Ciberseguridad de EE. UU. (CISA) a agregarlo al catálogo de Vulnerabilidades Explotadas Conocidas (KEV).

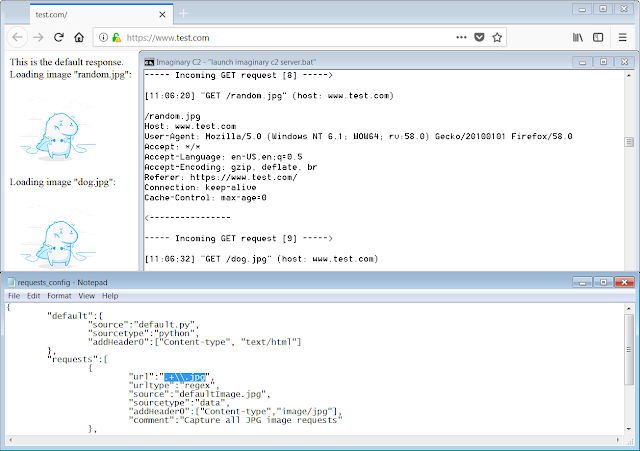

También llega más de cuatro meses después de que Fortinet abordara un error grave en FortiNAC ( CVE-2022-39952 , puntaje CVSS: 9.8) que podría conducir a la ejecución de código arbitrario. Desde entonces, la falla ha estado bajo explotación activa poco después de que se puso a disposición una prueba de concepto (PoC).

En un desarrollo relacionado, Grafana ha lanzado parches para una vulnerabilidad de seguridad crítica (CVE-2023-3128) que podría permitir a los atacantes maliciosos eludir la autenticación y hacerse cargo de cualquier cuenta que use Azure Active Directory para la autenticación.

«Si se explota, el atacante puede obtener el control completo de la cuenta de un usuario, incluido el acceso a datos privados del cliente e información confidencial», dijo Grafana . «Si se explota, el atacante puede obtener el control completo de la cuenta de un usuario, incluido el acceso a datos privados del cliente e información confidencial».

Fuente y redacción: thehackernews.com