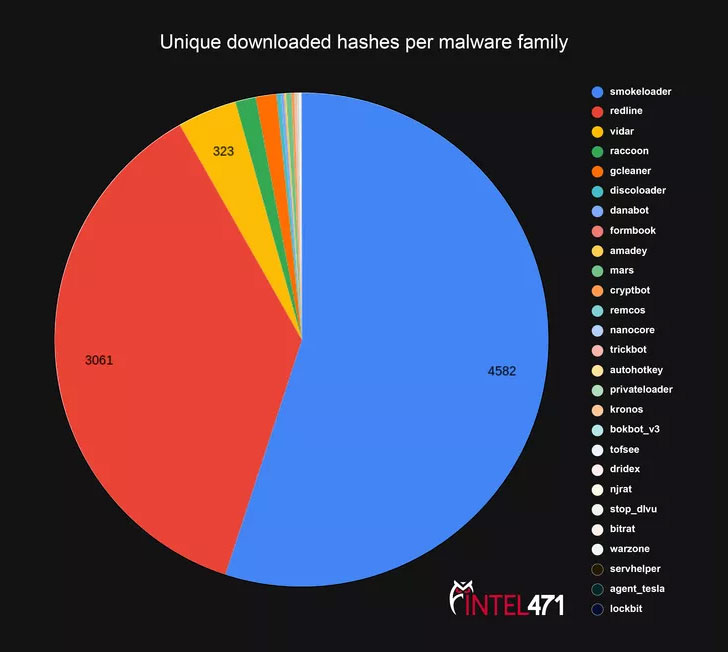

Un examen detallado de un servicio de malware de pago por instalación (PPI) llamado PrivateLoader ha revelado su papel crucial en la entrega de una variedad de malware como SmokeLoader , RedLine Stealer , Vidar , Raccoon y GCleaner desde al menos mayo de 2021.

Los cargadores son programas maliciosos que se utilizan para cargar ejecutables adicionales en la máquina infectada. Con los servicios de malware PPI como PrivateLoader, los operadores de malware pagan a los propietarios del servicio para que «instalen» sus cargas útiles en función de los objetivos proporcionados.

«La accesibilidad y los costos moderados permiten a los operadores de malware aprovechar estos servicios como otra arma para infecciones de malware rápidas, masivas y geodirigidas», dijo la firma de ciberseguridad Intel 471 en un nuevo informe compartido con The Hacker News.

PrivateLoader, escrito en el lenguaje de programación C++, está diseñado para recuperar las URL de las cargas útiles maliciosas que se implementarán en el host infectado, y la distribución se basa principalmente en una red de sitios web de cebo que han sido manipulados para aparecer de manera destacada en los resultados de búsqueda a través del motor de búsqueda. métodos de envenenamiento de optimización (SEO) dirigidos a usuarios que buscan software pirateado.

El panel administrativo utilizado por el servicio PPI ofrece una gran cantidad de funciones, que incluyen agregar nuevos usuarios, configurar un enlace a la carga útil que se instalará, modificar la orientación de geolocalización en función de la campaña e incluso cifrar el archivo de carga.