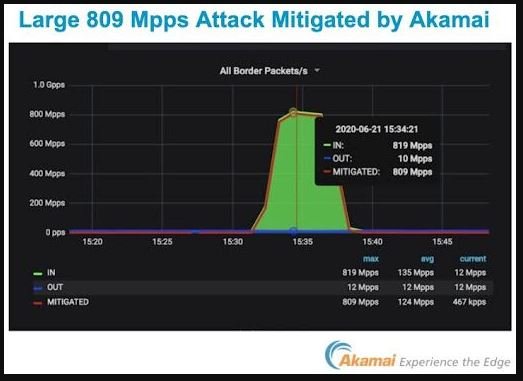

Hace apenas unos días, los expertos en ingeniería inversa de software de la firma Akamai lograron mitigar el mayor ataque de denegación de servicios (DDoS). Acorde al reporte, este ataque generó un promedio de 809 millones de paquetes por segundo (mpps) y estaba dirigido contra un importante banco de Europa.

Los investigadores que detectaron el ciberataque mencionaron que este es un nuevo récord para la industria según el enfoque de medición de paquetes por millón, señalando que incluso dobla el alcance del ataque récord registrado anteriormente.

Además, los expertos en ingeniería inversa de software mencionan que estos ataques siguen siendo uno de los principales vectores de hacking, lo que representa un riesgo para cualquier compañía privada, institución pública u organización no gubernamental.

Como se ha mencionado en ocasiones anteriores, el objetivo del atacante DDoS basado en bits por segundo (bps) es abrumar el tráfico de red enviando una cantidad de datos mucho más grande de lo que la red puede soportar. Por otra parte, un ataque basado en paquetes por segundo (pps) se enfocan en el ataque contra equipos y aplicaciones de red en centros de datos o entornos en la nube.

Una forma de ver esta diferencia es haciendo una comparación con una caja de supermercado; un ataque medido en bps se asemeja a miles de personas formadas en la caja con sus carritos de supermercado completamente llenos. Un ataque basado en PPS se parecería más a un millón de personas formadas en la misma caja para pagar sólo un paquete de cigarrillos. A pesar de las diferencias, el objetivo de los hackers es el mismo, mencionan los expertos en ingeniería inversa de software.

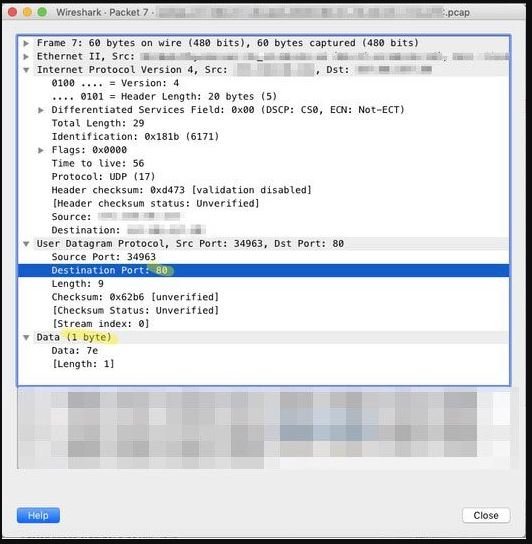

Este último ataque fue claramente optimizado para abrumar a los sistemas de mitigación DDoS a través de una alta carga de PPS. Como puede verse a continuación, los paquetes enviados llevaban una carga útil de 1 byte (para un tamaño de paquete total de 29 con encabezados IPv4), haciéndolo parecer como cualquier otro de sus varios miles de millones de pares.

El número de IP de origen que registró el tráfico hacia el usuario objetivo aumentó sustancialmente durante el ataque, lo que indica que estaba altamente distribuido. Los expertos detectaron más de 600 veces el número de IP de origen por minuto, en comparación con lo que se observa normalmente.

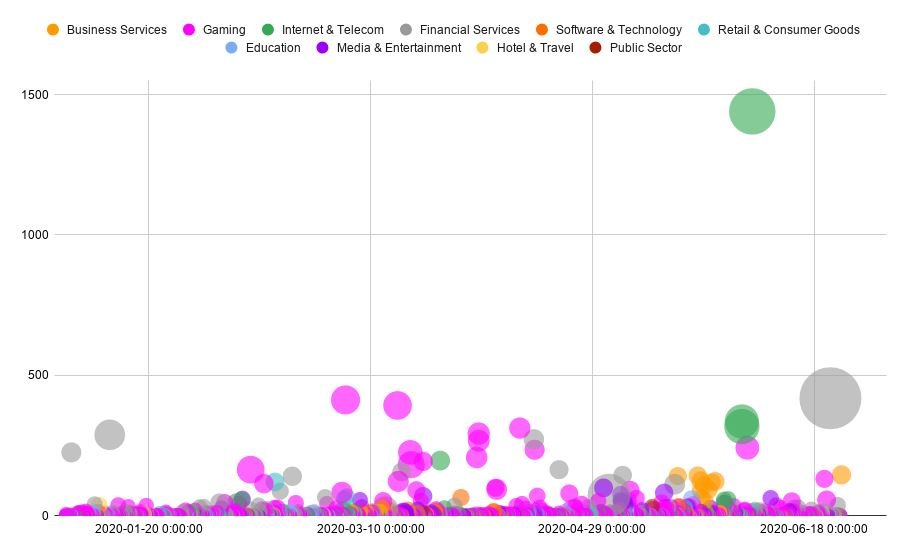

Este ataque se dirigió a un gran banco europeo y, como se ve en las burbujas rosadas en el gráfico a continuación, los servicios financieros son una parte esencial para cualquier industria, por lo que se ve múltiples veces bajo amenazas informáticas. El gráfico muestra los ataques de Gbps y Mpp a lo largo del tiempo en cada industria atacada.

Para mayores informes sobre vulnerabilidades, exploits, variantes de malware y riesgos de seguridad informática, se recomienda ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS), al igual que a las plataformas oficiales de las compañías tecnológicas.