Tu cuenta de Facebook se puede robar así de fácil y el ataque es indetectable

¿Cómo verifica si un sitio web que solicita sus credenciales es falso o legítimo para iniciar sesión?

¿Comprobando si la URL es correcta?

¿Comprobando si la dirección del sitio web no es un homógrafo?

¿Comprobando si el sitio está utilizando HTTPS?

¿O usando software o extensiones de navegador que detectan dominios de phishing?

Bueno, si usted, como la mayoría de los usuarios de Internet, también confía en las prácticas de seguridad básicas para detectar si » Facebook.com » o » Google.com » que le han servido es falso o no, puede ser víctima de una Un ataque de phishing creativo recién descubierto y termina regalando sus contraseñas a los piratas informáticos.

Antoine Vincent Jebara , cofundador y director ejecutivo del software de gestión de contraseñas Myki , dijo a The Hacker News que su equipo descubrió recientemente una nueva campaña de ataques de phishing «para que incluso los usuarios más vigilantes se enamoren».

Vincent descubrió que los delincuentes cibernéticos están distribuyendo enlaces a blogs y servicios que incitan a los visitantes a » iniciar sesión con su cuenta de Facebook » para leer un artículo exclusivo o comprar un producto con descuento.

Esta bien. El inicio de sesión con Facebook o cualquier otro servicio de redes sociales es un método seguro y está siendo utilizado por una gran cantidad de sitios web para facilitar que los visitantes se suscriban rápidamente a un servicio de terceros.

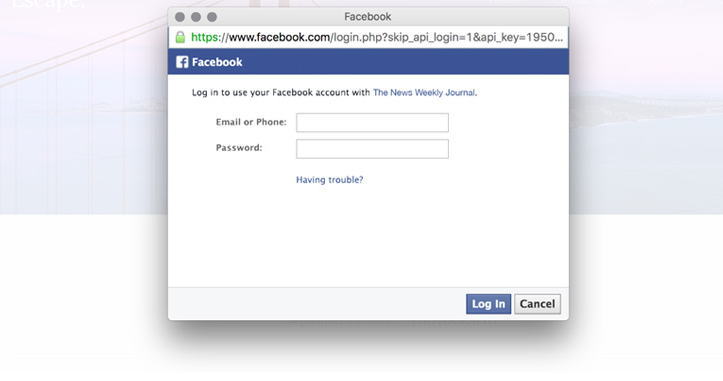

En general, cuando hace clic en el botón «Iniciar sesión con Facebook» disponible en cualquier sitio web, se le redirige a facebook.com o se le ofrece facebook.com en una nueva ventana emergente del navegador, que le solicita que ingrese sus credenciales de Facebook para autenticarse. utilizando OAuth y permitiendo que el servicio acceda a la información necesaria de su perfil.

Sin embargo, Vincent descubrió que los blogs y servicios en línea maliciosos están sirviendo a los usuarios con un mensaje de inicio de sesión de Facebook falso muy realista después de hacer clic en el botón de inicio de sesión que fue diseñado para capturar las credenciales ingresadas por los usuarios, como cualquier sitio de phishing.

Como se muestra en la demostración de video que Vincent compartió con The Hacker News, el falso mensaje emergente de inicio de sesión, creado en realidad con HTML y JavaScript, se reproduce perfectamente para verse y sentirse exactamente como una ventana de navegador legítima: una barra de estado, una barra de navegación, sombras y la dirección URL del sitio web de Facebook con una almohadilla de bloqueo verde que indica un HTTPS válido.

Además, los usuarios también pueden interactuar con la ventana del navegador falso, arrastrarlo aquí y allá o salir de la misma manera que actúa cualquier ventana legítima.

La única forma de protegerse de este tipo de ataque de phishing, según Vincent, «es en realidad intentar arrastrar el indicador fuera de la ventana en la que se muestra actualmente. Si falla el arrastre hacia fuera (parte del menú emergente desaparece más allá del borde de la ventana), es una señal clara de que la ventana emergente es falsa «.

Además de esto, siempre se recomienda habilitar la autenticación de dos factores con cada servicio posible, evitando que los piratas informáticos accedan a sus cuentas en línea si de alguna manera logran obtener sus credenciales.

Los esquemas de suplantación de identidad (phishing) siguen siendo una de las amenazas más graves para los usuarios, así como para las empresas, y los piratas informáticos siguen intentando formas nuevas y creativas de engañarle para que les brinde sus datos financieros y confidenciales que luego podrían usar para robar su dinero o piratearlo. sus cuentas en línea

¡Permanece atento, mantente a salvo!

Fuente: thehackernews.com