Como se especuló que el autor de LuminosityLink RAT fue arrestado el año pasado, un acuerdo de culpabilidad puesto a disposición del público hoy confirmó la noticia.

En septiembre del año pasado, el European Cybercrime Centre (EC3) y la Agencia Nacional del Crimen de Europol comenzaron a tomar medidas enérgicas contra LuminosityLink RAT, dirigidas a vendedores y usuarios del malware, que resultaron en la incautación de un número considerable de computadoras y cuentas de Internet en todo el mundo y completa eliminación de la amenaza.

Colton Grubbs, un hombre de 21 años de Kentucky, el desarrollador de LumunosityLink RAT se ha declarado culpable de los cargos federales de crear, vender y proporcionar asistencia técnica para el malware a sus clientes, que lo usaron para obtener acceso no autorizado a miles de computadoras en todo el país. 78 países en todo el mundo.

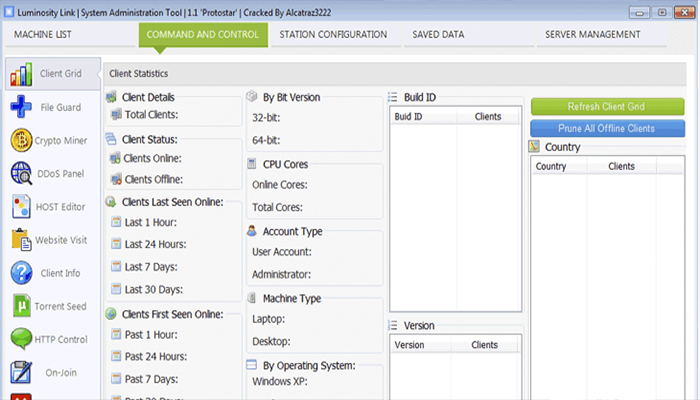

Apareció por primera vez en abril de 2015, LuminosityLink RAT (Remote Access Trojan), también conocido como Luminosity, era una herramienta de piratería que se vendía por $ 40, publicándose como una herramienta legítima para que los administradores de Windows «administren una gran cantidad de computadoras al mismo tiempo».

Sin embargo, en realidad, LuminosityLink era un peligroso troyano de acceso remoto diseñado para desactivar la protección antivirus y antimalware instalada en la computadora de la víctima para que no se detectara, y luego comenzó sus otras actividades infames, que incluían:

- activar la cámara web en la computadora de la víctima para espiar las transmisiones de video,

- acceder y ver documentos, fotografías y otros archivos,

- recuperar contraseñas,

- inyectar un registrador de pulsaciones agresivo en casi todos los procesos en ejecución en la computadora infectada para registrar automáticamente todas las pulsaciones de teclado ingresadas por la víctima.

Además, una simple búsqueda en Google sobre LuminosityLink te llevaría a una página pública en la oficina del Secretario de Estado de Kentucky, que muestra que Grubbs también incorporó una compañía llamada «Luminosity Security Solutions LLC» el 7 de junio de 2016 (hace alrededor de 2 años) en un intento de etiquetar su herramienta como un servicio legítimo.

Grubbs, que utilizaba el nombre en línea de ‘KFC Watermelon’, comercializó y vendió LuminosityLink en su sitio web luminosity.link y en el foro público de Internet HackForums.net. El malware se vendió a más de 6.000 personas, que lo usaron maliciosamente para hacerse cargo de decenas de miles de computadoras en 78 países.

Previamente, Grubbs afirmó que LuminosityLink era un software legítimo para administradores de sistemas, pero en el acuerdo de declaración de culpabilidad del lunes, el autor admitió que sabía que algunos de sus clientes lo estaban usando para piratear ilegalmente las computadoras de las víctimas sin su conocimiento o permiso.

«El marketing del demandado enfatizó estas características maliciosas de LuminosityLink, incluyendo que podría instalarse de forma remota sin notificación, registrar las claves que la víctima presionó en su teclado, vigilar a las víctimas usando sus cámaras y micrófonos, ver y descargar los archivos de la computadora, robar nombres y contraseñas utilizadas para acceder a sitios web, extraer y ganar moneda virtual utilizando computadoras de víctimas y electricidad, usar computadoras de víctimas para lanzar ataques DDoS contra otras computadoras y evitar que el software antimalware detecte y elimine LuminosityLink «, dice el acuerdo firmado por Grubbs.

Grubbs también admitió que cuando se enteró de una redada del FBI en su apartamento en julio del año pasado, trató de esconder evidencia, incluyendo su computadora portátil, discos duros, una tarjeta de débito asociada a su cuenta de bitcoin y un teléfono que almacena su información de bitcoin. búsqueda autorizada

Tres días más tarde, Grubbs también transfirió más de 114 bitcoins (alrededor de $ 273,000 en ese momento) de su dirección de bitcoin LuminosityLink a seis nuevas direcciones de bitcoin.

Grubbs se ha declarado culpable de 3 cargos de invasión a la privacidad, conspiración y pérdida de al menos $ 5,000 a las computadoras protegidas, que conllevan castigos de hasta 25 años en prisión y multas de $ 750,000.

Fuente: Thehackernews.com